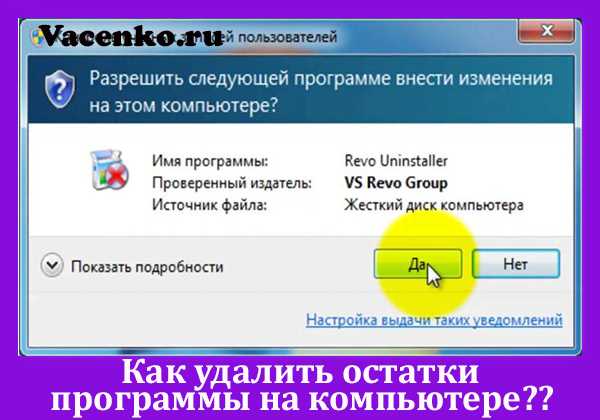

Как очистить хвосты от программ

Как удалить остатки программы с компьютера после удаления

Остатки программ обычная практика для всех пользователей компьютеров, устанавливающих то или иное программное обеспечение регулярно. Всякий раз, когда устанавливается новое программное обеспечение, оно раскидывает несколько файлов по разным папкам windows и делает необходимые записи реестра в системе для того, чтобы работать эффективно.

И это нормально, пока программу используют, но проблема возникает, когда её необходимо удалить. Как удалить остатки программы с компьютера после удаления?

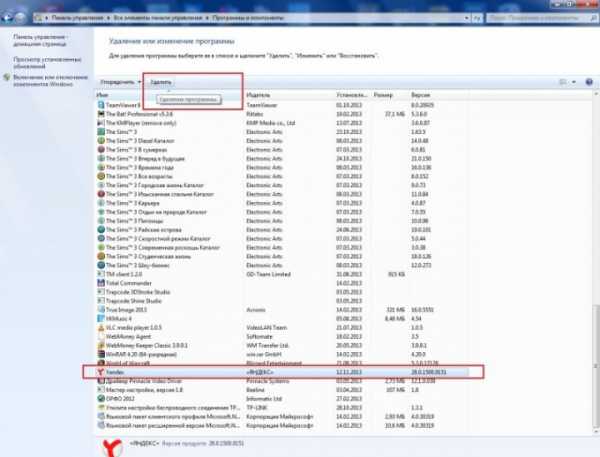

Чтобы удалить программу в Windows, обычно используют Панель управления, но довольно часто это не полностью удаляет все оставленные записи. Куски программы остаются на жестком диске.

Со временем остаточные файлы серьезно замедляют работу компьютера. Эти остатки не могут представлять серьезную угрозу работе, но держать их нет никакого смысла. Существуют различные методы, которые можно использовать, чтобы избавиться от этой проблемы. В этом руководстве мы обсудим два наиболее часто используемых метода.

Способ 1: вручную удалить остатки программы

Этот метод удобен тем, что не требует установки сторонних приложений. Его можно использовать для очистки записей реестра вручную. Следует проявлять осторожность при очистке записей из реестра, так как небольшая ошибка может негативно повлиять на работу машины.

Алгоритм работы:

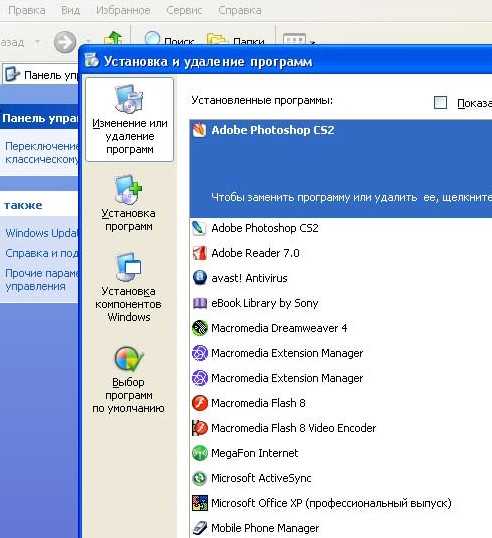

- Удаление через Панель управления. Для этого откройте Панель управления, кликните на «Установка и удаление программ», выберите ненужную программу и нажмите на кнопку «Удалить».

- Удалите оставшиеся файлы и папки. Несмотря на то, что высветилось окно успешного удаление, некоторые фрагменты файла могут остаться в некоторых системных папках. Чтобы удалить их, нужно проверить программные файлы и данные приложения. Проверьте следующие файлы на наличие остатков. Вот они: “%programfiles%” и “%appdata%”. Просто введите вышеуказанный текст в поле поиска и нажмите клавишу Ввод. Он будет открывать папки напрямую. Если вы нашли папку с названием только что удаленной программы, удалите ее.

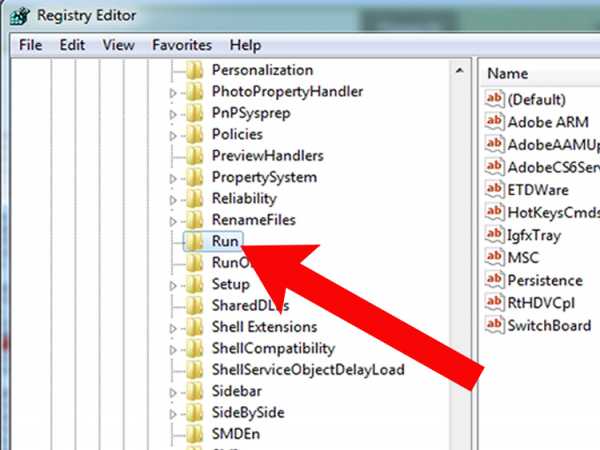

- Удалить ключи программы из реестра Windows. Требуется быть очень внимательным при выполнении этой процедуры. При удалении программы в большинстве случаев программа удаления не удаляется из реестра Windows. Это увеличивает фактический размер реестра. Необходимо удалить ключ из реестра Windows. Выполните следующие действия.

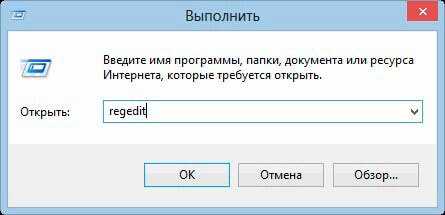

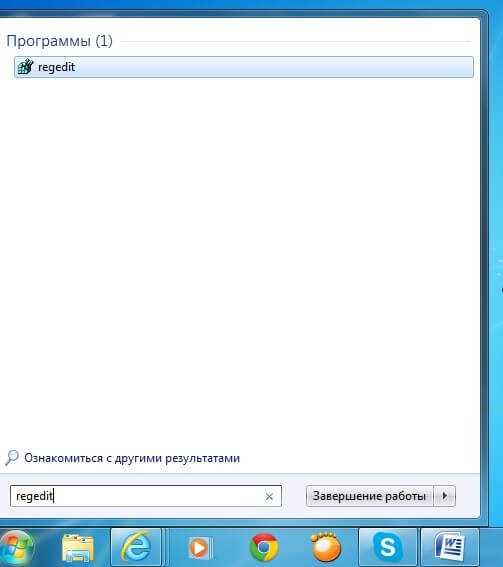

Откройте меню Пуск, введите regedit в поле поиска и нажмите ENTER. Он запустит редактор реестра.

Введите следующие ключи по одному:

- HKEY_CURRENT_USERSoftware;

- HKEY_LOCAL_MACHINESOFTWARE;

- раздел hkey_users.DEFAULTSoftware.

Ищем ключ с именем программы, которую только что удалили. Если нашли ключ, удалите его. Вы также можете использовать CTRL+F для более удобного поиска.

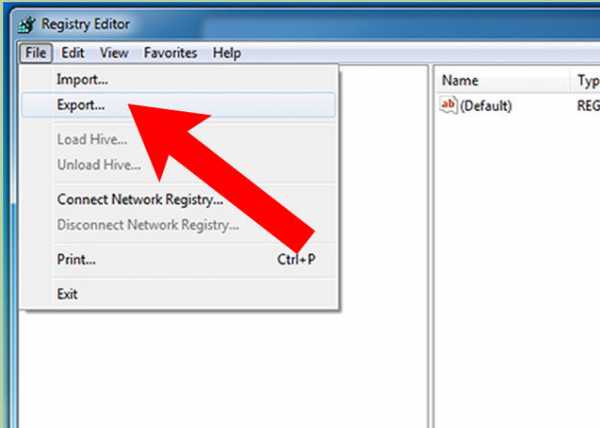

Примечание: важно сделать резервную копию перед удалением чего-либо из реестра Windows, так что, если что-то пойдет не так, можно восстановить систему в ее более раннее состояние.

Чтобы сделать резервную копию, щелкните правой кнопкой мыши на ключе, который вы хотите удалить, и выберите “Экспорт”. Это позволит сохранить .REG файл с резервной копией этого ключа.

Очистить Папки Temp

Последним шагом является очистка папки Temp. Это папка, содержащая все временные файлы, и ее очистка безопасна. Чтобы очистить папку, откройте меню Пуск и введите следующие команды одну за одной:

Это откроет временные папки. Теперь можно очистить их. Если система отображает сообщение об ошибке при удалении некоторых файлов, оставьте их. Файлы видимо используются службами Windows или некоторыми работающими программами.

После выполнения всех вышеперечисленных шагов, вы сможете удалить остатки программы с ПК после удаления.

Программное обеспечение сторонних производителей

Ручной метод, описанный выше, может быть сложным и трудным, особенно если вы никогда не использовали редактор реестра в прошлом.

В таком случае, всегда можно установить стороннее программное обеспечение, чтобы убрать остатки мусора с ПК после удаления с помощью только одной системы сканирования. Есть много бесплатных и платных программ удаления. Ниже приведены лишь некоторые из инструментов.

Iobit Uninstaller 7 Free

Iobit Uninstaller – это быстрый очиститель для компьютера, который работает без каких-либо нежелательных программ, приложений для Windows и плагинов. Он обеспечивает упрощенное удаление и автоматическое сканирование остаточных файлов для обеспечения тщательного удаления.

Наиболее важные функции этого программного обеспечения:

- освобождение места на диске и улучшение общей производительность компьютера;

- обнаружение вредоносных программ, включая рекламные в режиме реального времени, и последующая их очистка.

Revo Uninstaller Pro

Сразу стоит отметить что Revo платная, но она поставляется со всеми функциями, необходимыми для эффективной работы. Средство удаления содержит список всех установленных программ и компонентов для всех учетных записей пользователей.

С помощью контекстного меню и выбора представления можно просмотреть всю информацию об удаляемом объекте.

GeekUninstaller

GeekUninstaller хорошо заботится о проблемных программах и даже удаляет те, которые другие утилиты не могут. Так как инструмент портативный, можно скачать его на flash карту, чтобы помочь исправить баги ПК на ходу.

Инструмент выполняет глубокое сканирование и удаляет все ненужные файлы и другие остатки в очень короткое время.

Он также имеет интуитивно понятный пользовательский интерфейс и мгновенный запуск. Функция принудительного удаления поможет против вирусов с защитой.

Вы можете скачать GeekUninstaller с официальной страницы инструмента. Бесплатная версия доступна только для личного использования.

По сравнению с ручными методами, сторонние программы проще, быстрее и безопаснее в использовании. Они также поставляются с удобным интерфейсом, который позволяет увидеть даже записи реестра. Они также пригодятся, когда требуется удаление множества программ одновременно.

Как почистить компьютер от мусора и ненужных файлов | Программное обеспечение | Блог

Разбираемся, как и чем можно быстро почистить компьютер от мусора в системе. Продвинутых хакеров экспертов кибербезопасности просим не беспокоиться — блог предназначен исключительно для простых и благодарных пользователей.

заглянул на 5 минут почистить ПК

Если компьютер стал притормаживать или на нем заканчивается свободное место, пора заняться «генеральной уборкой». Зачастую проблему можно решить с помощью простого программного обеспечения. В запущенных случаях придется действовать радикально. Впрочем, обо всем по порядку.

несколько часов спустя

Очистка системы встроенными средствами

Если ОС стала менее отзывчивой, и непонятно, куда исчезает место на диске, стоит почистить систему. Для этого используем встроенное в Windows 10 приложение. Файлы оптимизации доставки, диагностические данные, временные файлы интернета, обновления, загрузки имеют обыкновение незаметно накапливаться и отъедать существенную часть накопителя. Пытаться найти и удалить их вручную — занятие долгое и бессмысленное.

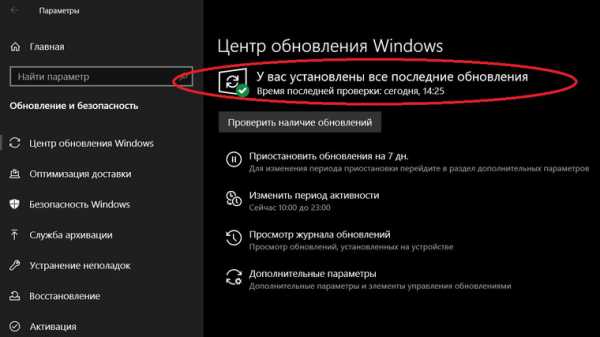

Важно! Перед очисткой диска полностью обновите систему, иначе во время ближайшей автопроверки часть удаленных файлов вернется.

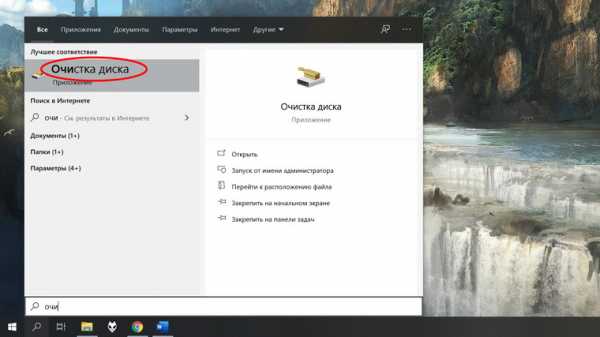

Запустить чистильщик можно несколькими способами. Рассмотрим самый простой. Через строку поиска находим и запускаем приложение «Очистка диска».

Выбираем системный диск для очистки.

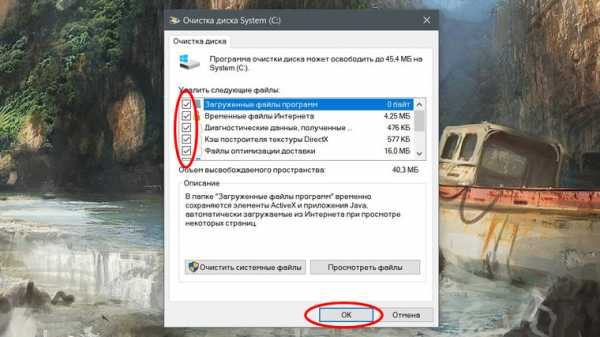

Проставляем галочки по всем пунктам и нажимаем ОК. Неопытному пользователю переживать не стоит — важные файлы ОС удалить не даст.

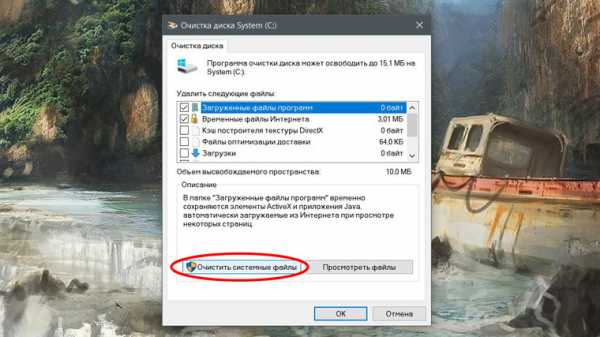

Таким способом вряд ли получится очистить больше нескольких гигабайт, а потому переходим к главным «залежам мусора». Для этого придется заново повторить описанные выше действия и нажать кнопку «Очистить системные файлы», которую внимательный пользователь наверняка успел заметить выше.

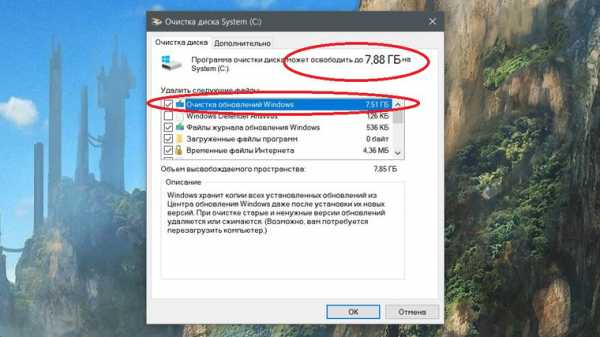

В появившемся перечне проставляем галки и нажимаем ОК. Таким образом можно удалить до 30 ГБ мусора в виде резервных копий обновлений, старой версии Windows, пакетов драйверов.

Важно! Данную процедуру не стоит проводить сразу после глобального обновления Windows. На случай проблем с новой системой должна остаться возможность «откатиться» на предыдущую стабильную версию.

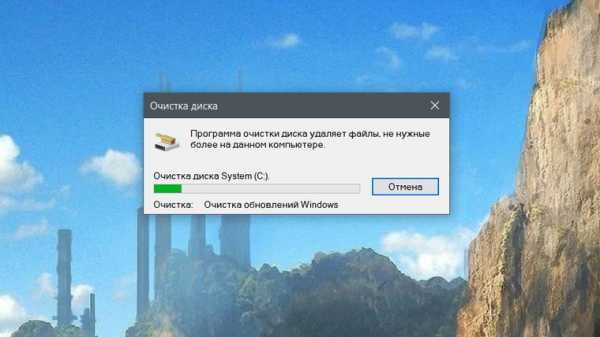

Очистка займет приличное время, зато на системном диске ощутимо прибавится свободного места.

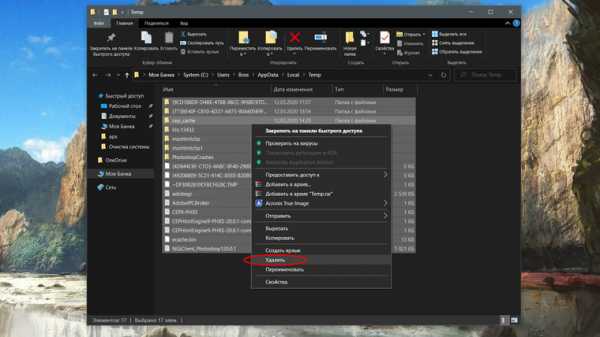

В Windows существуют несколько временных папок, которые встроенная утилита игнорирует. Кое-что может почистить сторонний софт (см. ниже), но некоторые файлы придется стирать вручную. Для этого в строке поиска вводим запрос %TEMP%, выделяем и смело удаляем весь список.

Автор настоятельно не рекомендует использовать встроенные средства для чистки «Автозагрузки» и отключения различных служб Windows. Даже опытный пользователь не всегда знает, за что отвечает та или иная строка.

Очистка системы сторонним ПО

Не одна система была переустановлена после рискованных оптимизаций непроверенным софтом. Для чистки и настройки ОС существует немало программ, однако не стоит рисковать и пользоваться сомнительными вариантами.

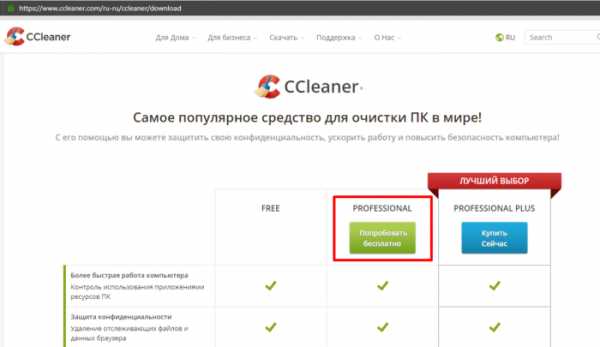

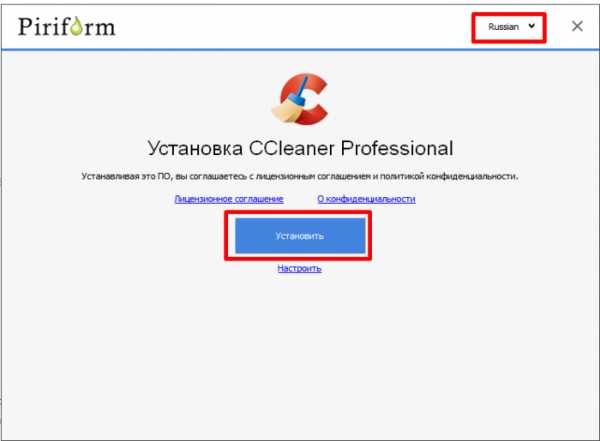

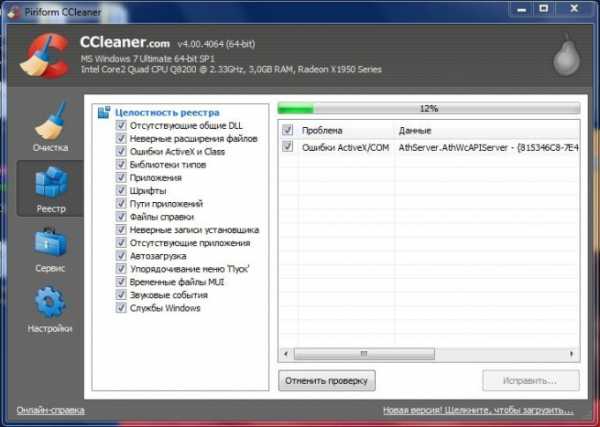

CCleaner — пожалуй, самая надежная и известная утилита по очистке системы. Для наших целей хватит бесплатной базовой версии. Будьте внимательны при установке и обновлении программы: современное freeware ПО любит подсунуть в инсталлятор дополнительный мусор. CCleaner имеет русский интерфейс и дружелюбное меню. Пройдемся по пунктам, которые помогут освободить место и оптимизировать ПК.

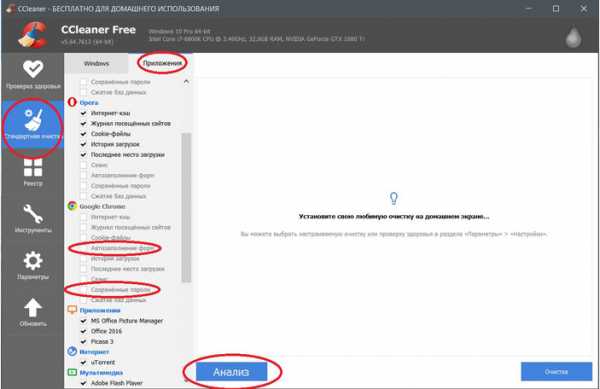

На вкладке «Стандартная очистка» внимательно выбираем, что будем чистить, и нажимаем «Анализ». Новичкам стоит довериться в этом деле выбору программы.

Важно! Если после чистки не хотите вбивать заново пароли в браузере, снимите галки с «Автозаполнение форм» и «Сохраненные пароли» в соответствующем меню. Тут же можно очистить интернет-кэш.

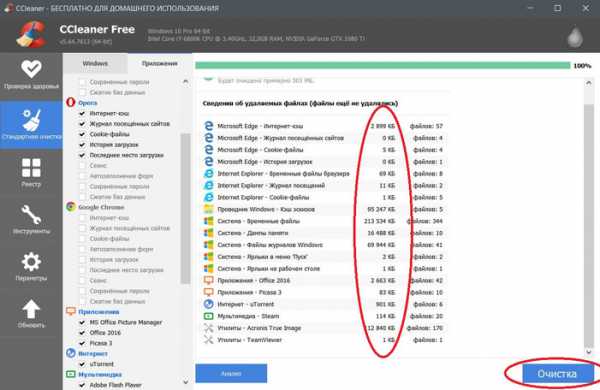

Проверив полученный на удаление список, нажимаем «Очистку».

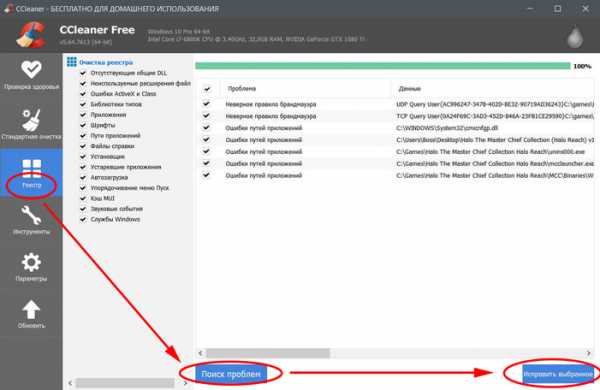

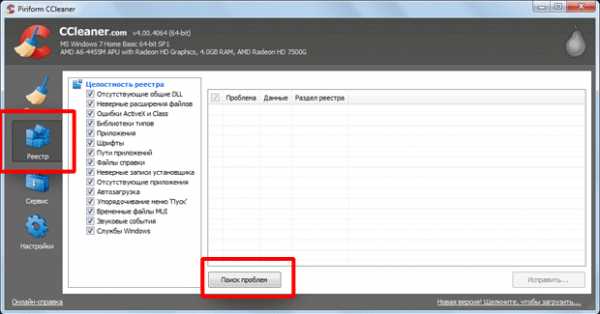

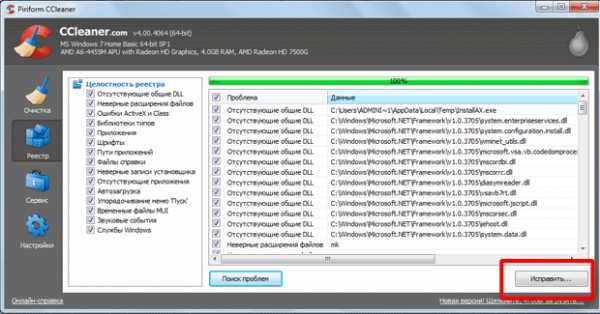

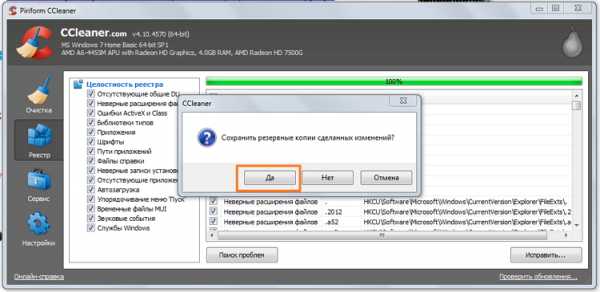

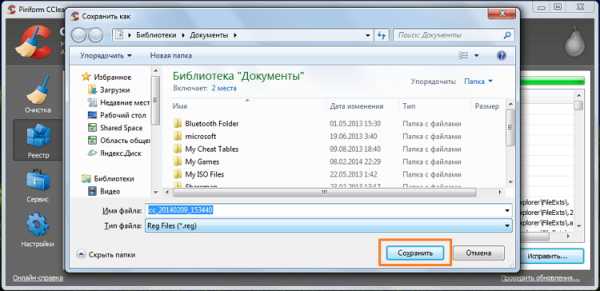

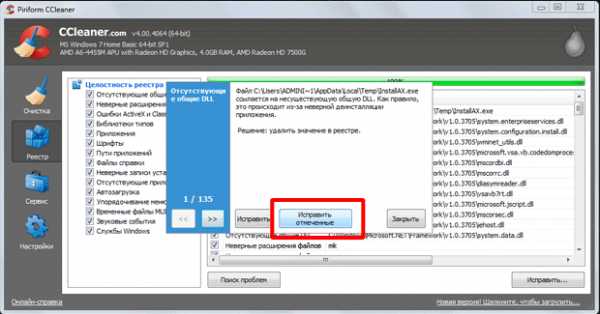

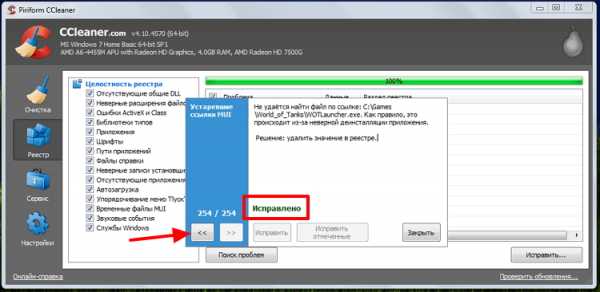

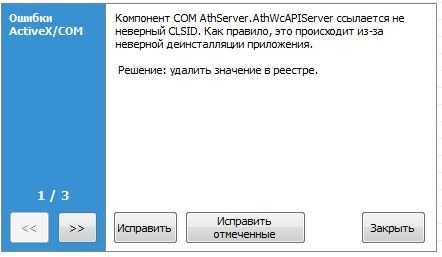

Переходим к следующей вкладке «Реестр», нажимаем «Поиск проблем» и «Исправить выбранное». Лишнего программа не удалит, а самым нерешительным предложит сохранить резервную копию. Чистка реестра не освободит много места, но поможет избавиться от «хвостов» ранее удаленных программ.

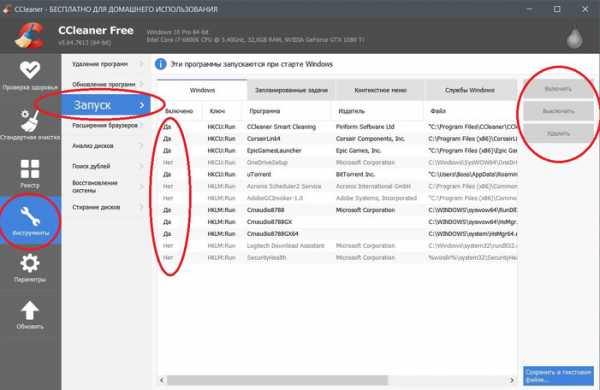

Во вкладке «Инструменты»нас интересуют три подменю. «Запуск» позволит отключить некоторые программы из автозагрузки и ускорить запуск ОС. Для этого требуется наличие определенного опыта. Выпилить из автозагрузки, например, агента Mail.ru не помешает, а вот отрубать звуковые драйвера или антивирус не нужно.

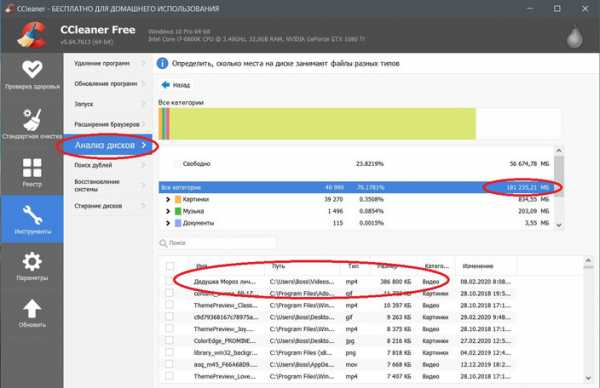

«Анализ дисков» покажет, какие файлы занимают пространство на накопителе.

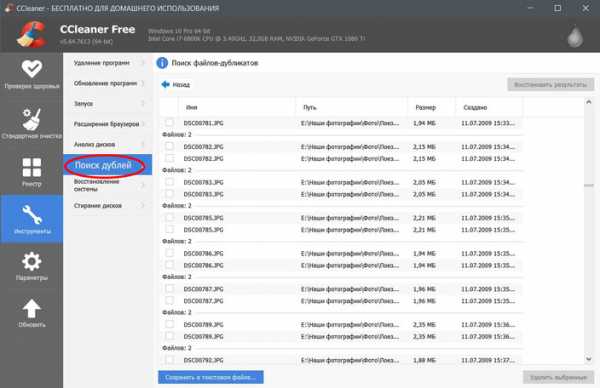

Вкладка с говорящим названием «Поиск дублей» найдет повторные файлы, но решение об удалении каждого дубликата необходимо принимать самому. Как правило, такая работа занимает немало времени.

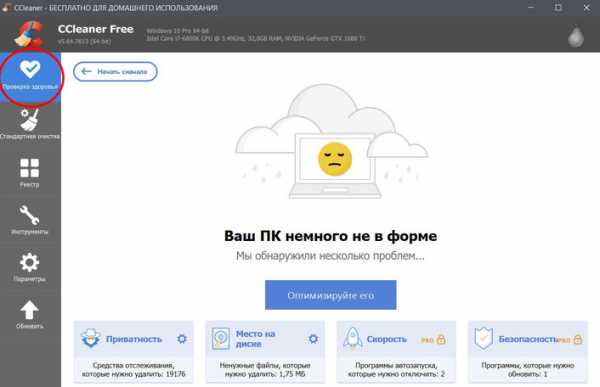

Для оптимизации ПК в один клик можно воспользоваться вкладкой «Проверка здоровья».

Практика показывает, что применение вышеперечисленных методов хотя бы раз в месяц позволяет содержать ПК в порядке. Эти же действия помогут привести в чувство даже самые медленные и захламленные компьютеры.

Как откатить Windows 10 в исходное состояние

Если чистка не помогла, антивирус ничего не нашел и компьютер продолжает тормозить, пришло время радикальных решений.

Многие олдфаги недолюбливают Windows 10. Однако огромным преимуществом «десятки» является ее феноменальная отказоустойчивость. На XP загрузчик слетал по щелчку пальцев, да и «семерка» периодически встречала нас страшным черным экраном.

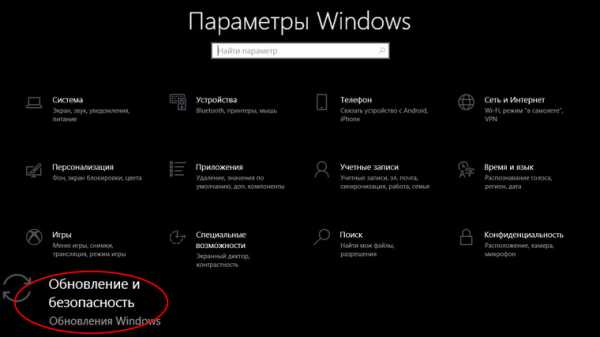

Windows 10 имеет отличную функцию возврата в исходное состояние. Если система окончательно замусорилась, ее можно просто откатить до начальных параметров. Для этого в «ПУСКЕ» находим вкладку «Параметры» и выбираем «Обновление и безопасность».

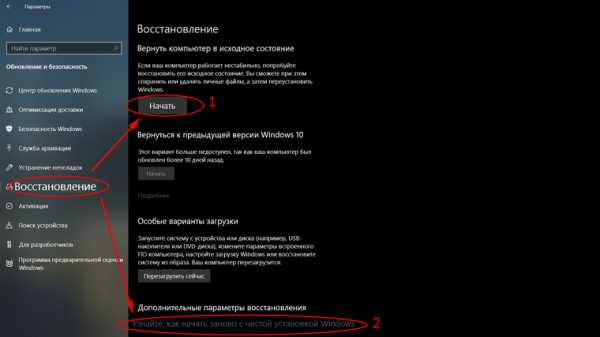

Кликаем на «Восстановление» и думаем, что делать дальше. Вариант №1 — полностью сбросить систему с потерей или без (на выбор пользователя) всех личных файлов. Этот же метод можно использовать при покупке ПК на вторичном рынке, чтобы удалить оставшиеся чужие данные.

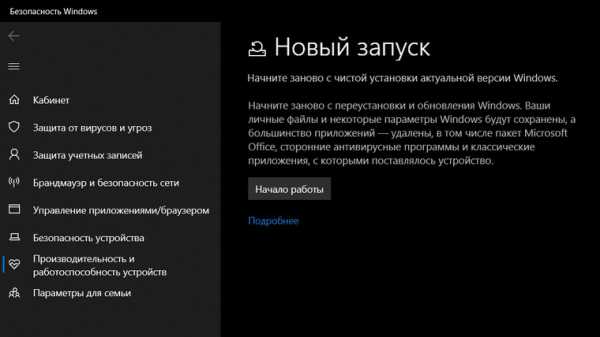

Вариант № 2 — сброс в щадящем режиме через «Новый запуск» и автоматическое удаление всех сторонних приложений (в том числе и Microsoft Office).

Несколько общих советов напоследок

- Первым делом при нехватке места нужно очистить корзину. Звучит смешно, но об этом часто забывают.

- Время от времени проверяйте папку «Загрузки», в которой незаметно накапливается огромное количество ненужных файлов.

- Если оперативной памяти мало, не засоряйте рабочий стол сотней ярлыков, а автозапуск — десятками программ.

- Долго не используемые программы можно удалить.

- Не знаем — не удаляем. Неумелые модификации системных файлов чреваты непредсказуемыми последствиями.

- Файл подкачки и режим гибернации оставьте специалистам.

- Периодически проверяйте систему антивирусными программами.

- Дублируйте важную информацию на внешних носителях.

- Почаще заглядывайте в системник с пылесосом. Возможно, все причины тормозов кроются именно там.

Как почистить реестр от остатков удаленных программ

Реестр Windows – это хранилище сведений о персональном компьютере, его база данных, где хранятся записи об установленных на ПК программах, о настройках программного и аппаратного обеспечения ОС, и многом другом.

Однако реестр часто становится крайне загроможденной структурой, т.к. вновь устанавливаемые программы создают в нем новые записи о себе, но крайне неэффективно удаляют их при своей деинсталляции. Увеличивающийся в размерах реестр постепенно замедляет работу ОС, что требует его очистки.

Как почистить реестр

Программы, очищающие реестр автоматически, обычно выполняют свою работу, руководствуясь специальным набором инструкций. Однако этот набор может не подойти пользователю в конкретном случае. К счастью, реестр может быть очищен вручную с помощью встроенного в Windows специального редактора.

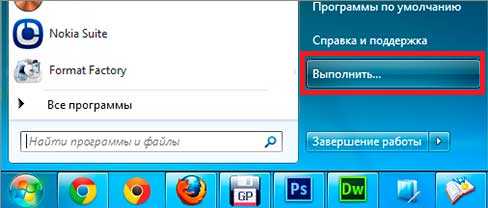

Шаг 1. Нажать кнопку «Пуск» и найти в меню программу «Выполнить», запустив ее щелчком мыши.

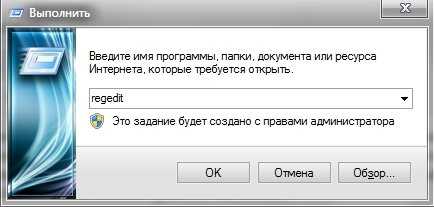

Шаг 2. Набрать в запустившемся окне команду «regedit», и нажать «ОК».

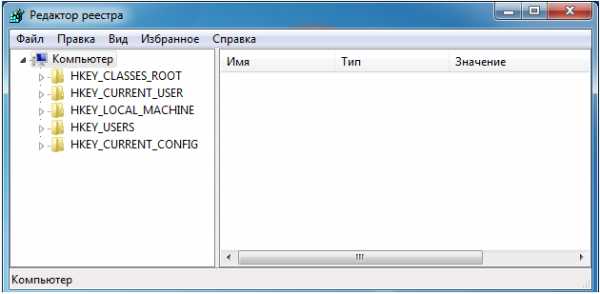

Запустится «Редактор реестра».

Справка. Перед тем, как производить те или иные модификации реестра, важно создать его резервную копию. Если некоторые из вносимых изменений повредят программному обеспечению ПК, это даст возможность восстановить работоспособность системы.

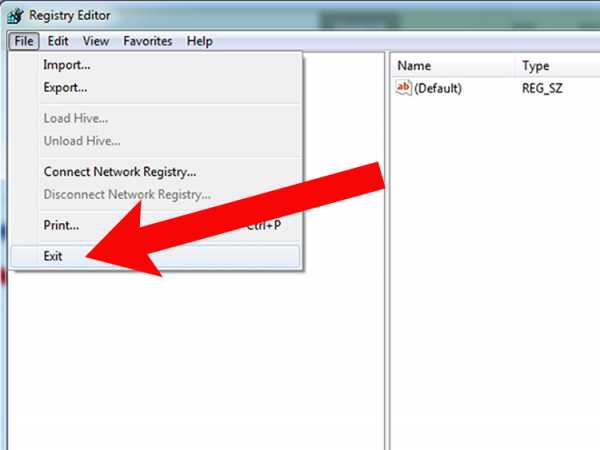

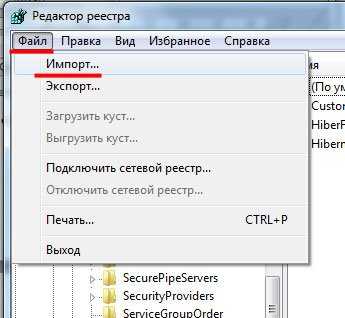

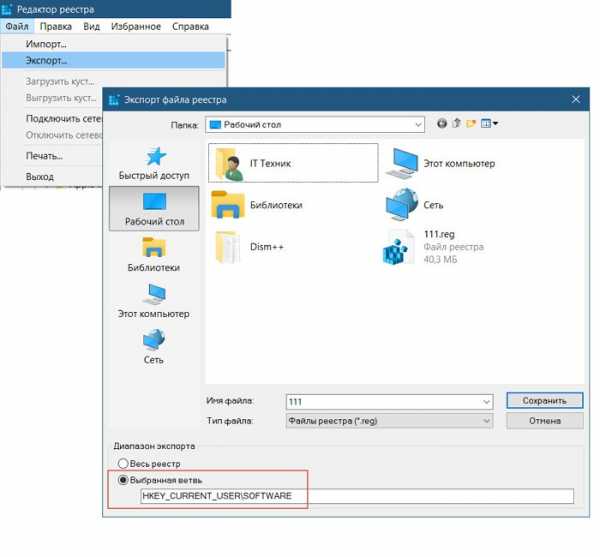

Шаг 3. Нажать «Файл» («File») и выбрать «Экспорт» («Export»).

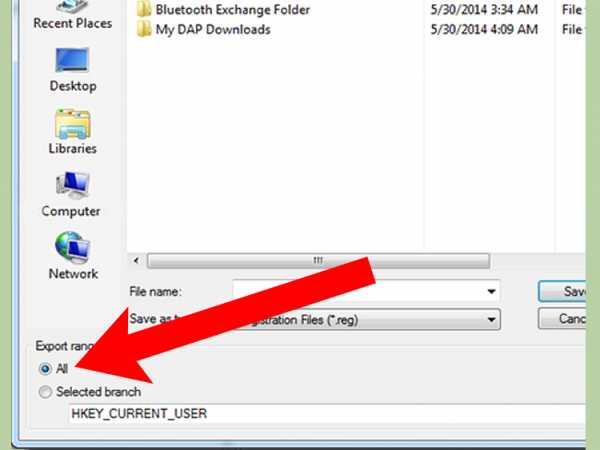

Шаг 4. Выбрать «Все» («All») в панели «Экспортировать область».

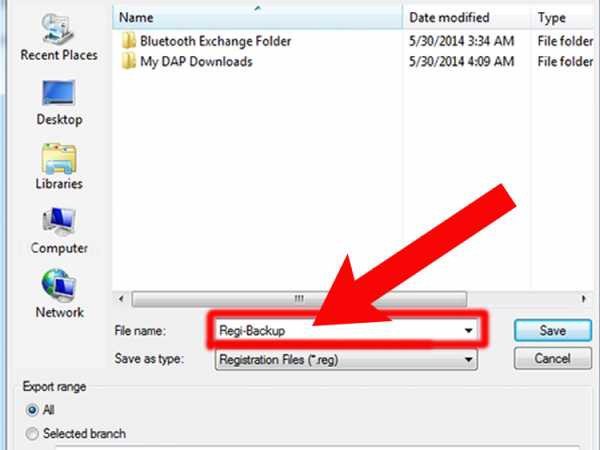

Шаг 5. Выбрать папку, куда будет сохранена копия реестра и ввести ее имя.

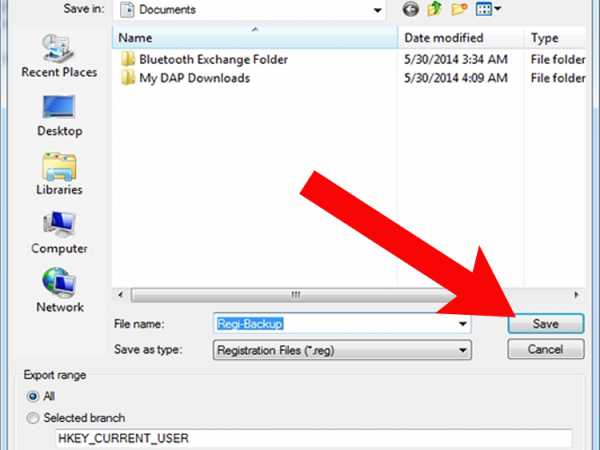

Шаг 6. Нажать «Сохранить» («Save»).

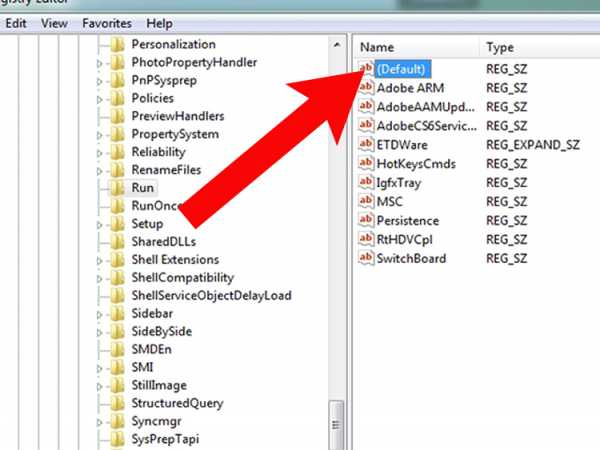

Программа редактирования реестра разделена на два окна. Левое окно используется для отображения всего древа разделов реестра, а окно справа – для отображения отдельных его записей.

Нахождение и удаление записей, связанных с удаленными программами

Важно! Представленная информация предназначена для квалифицированных владельцев ПК. Если на этом этапе будет допущена ошибка, она может вызвать неисправность операционной системы.

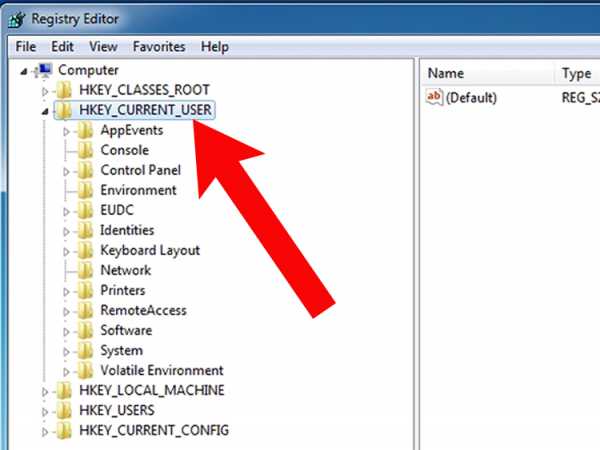

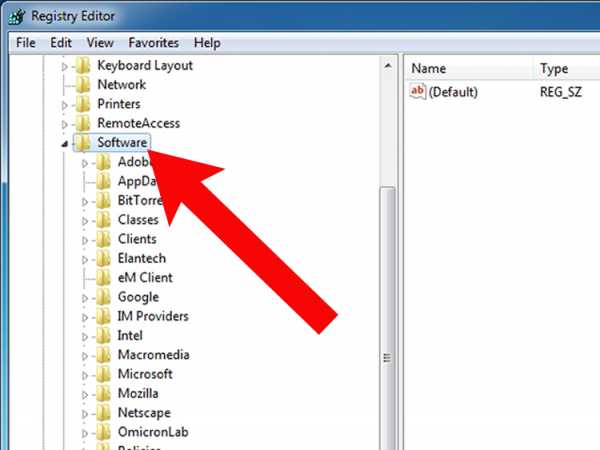

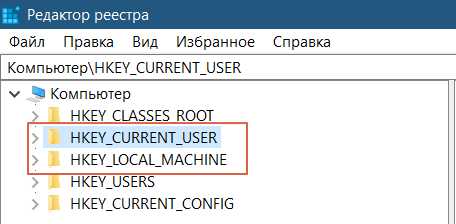

Шаг 1. Кликнуть по значку «>» рядом с папкой «HKEY_CURRENT_USER» или по ней самой, чтобы открыть ее.

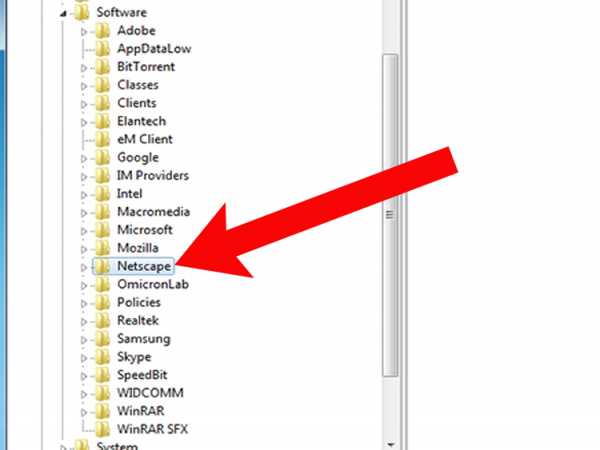

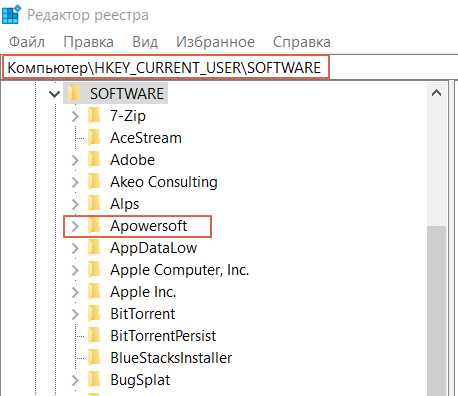

Шаг 2. Открыть щелчком мыши директорию «Software» («Программное обеспечение»).

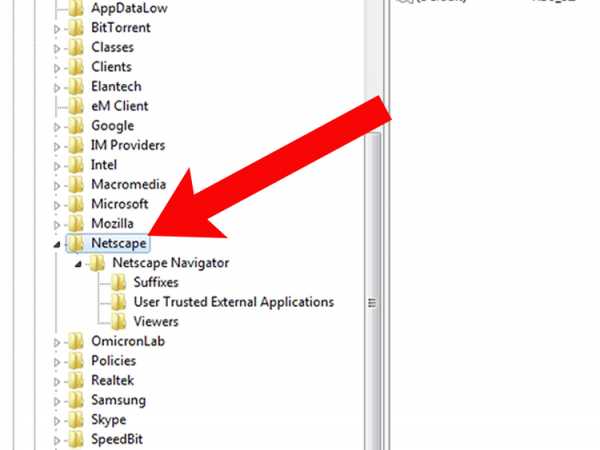

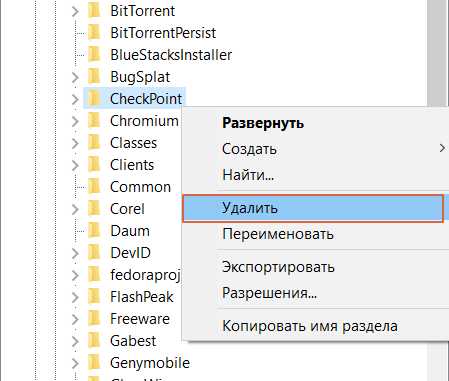

Шаг 3. Найти в списке имя требуемой программы или название компании – ее производителя.

Справка! Если название программного обеспечения пользователю известно, можно ввести с клавиатуры его заглавную букву, и система быстро найдет папку с программой.

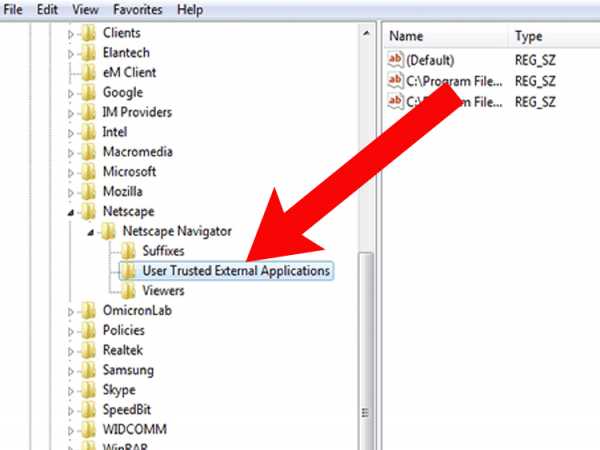

Шаг 4. Щелкнуть на обнаруженной записи, выделив ее.

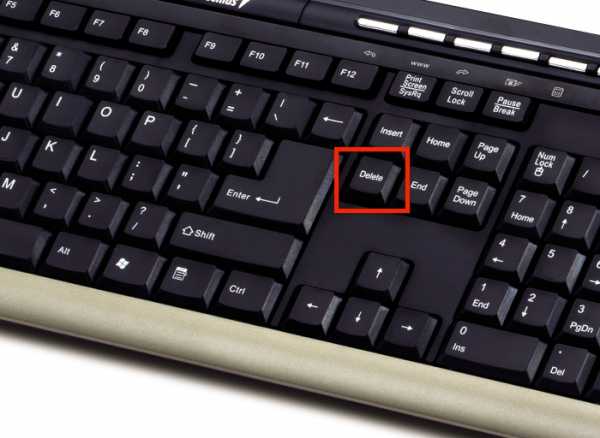

Шаг 5. Нажать кнопку «Del» на клавиатуре, чтобы удалить запись.

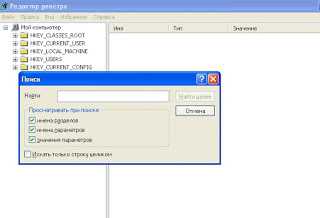

Поиск и удаление всех записей, связанных с удаленной программой

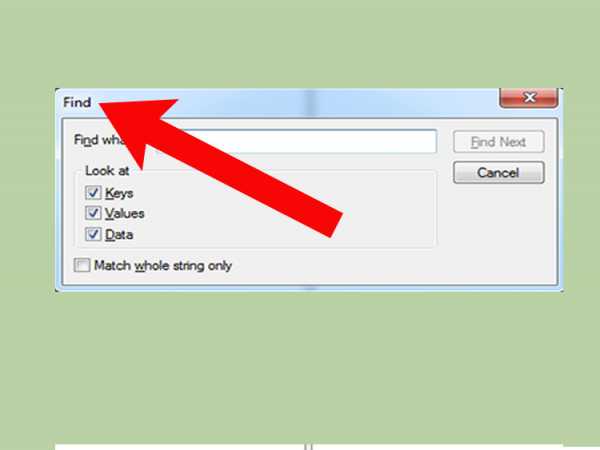

Шаг 1. Одновременно нажать «Ctrl» и «F» для открытия меню поиска в реестре.

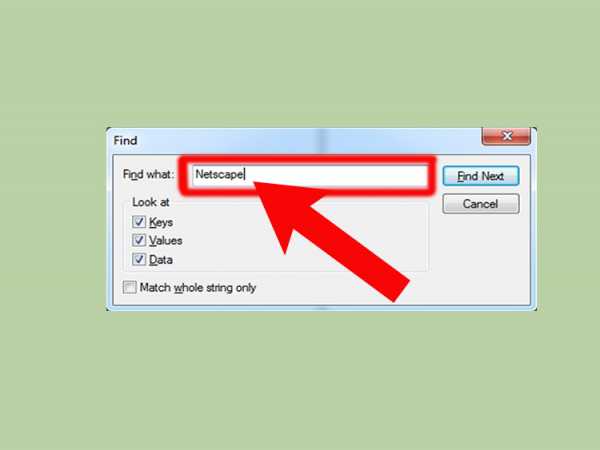

Шаг 2. Ввести «ключевые слова», позволяющие найти программные ветви по ее имени, имени папки или имени ее запускаемого файла.

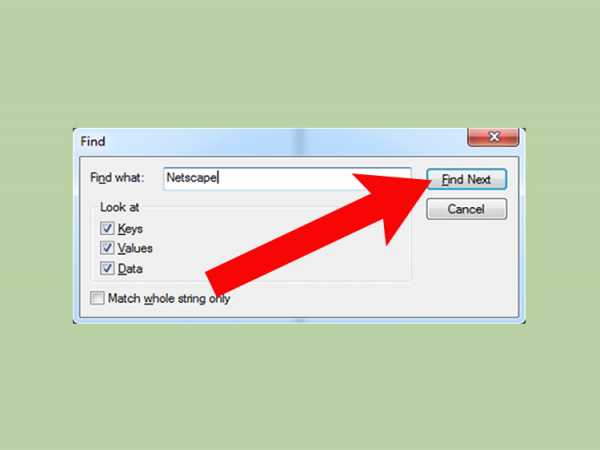

Шаг 3. Нажать «Найти следующее» («Find Next») для начала поиска. Необходимо, чтобы в меню поиска были отмечены галочками «Ключи» («Keys»), «Значения» («Values») и «Данные» («Data»).

Шаг 4. Выбрать щелчком мыши запись, сохранившуюся после удаления программы, и нажать «Del», чтобы стереть ее.

Шаг 5. Нажать клавишу «F3», чтобы найти следующий результат, соответствующий введенным ключевым словам, и повторить процедуру, удалив таким образом всю информацию о программе.

Удаление записей об автозагрузке

Многие, особенно известные программы, записывают в реестр ветви, связанные с собственной загрузкой, проведением обновлений, или иными подобными действиями при запуске ОС. Пользователь имеет возможность удаления подобных записей.

Шаг 1. Используя приведенный выше способ, раскрыть раздел до папки HKEY_LOCAL_MACHINESOFTWARE Microsoft Windows Current Version Run.

Шаг 2. Найти требуемые данные справа. Это ярлыки некоторых запускаемых файлов в автозагрузке.

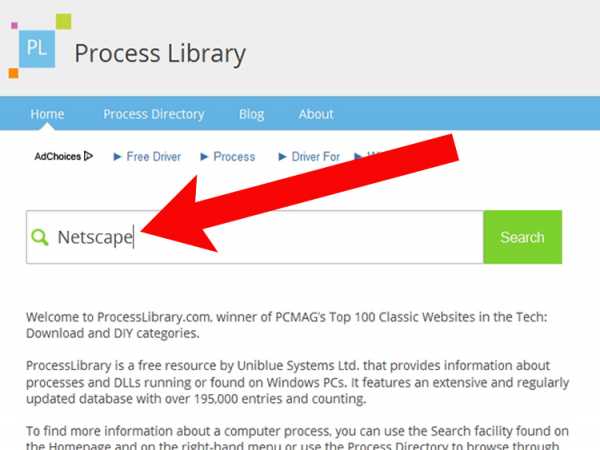

Если сведений о принадлежности записей определенной программе у пользователя нет, или неизвестно конкретное их значение, можно поискать эти данные в Интернете, например, в Google, или использовать специальный сайт Process Library, расположенный по адресу http://www.processlibrary.com/en/.

Шаг 3. Для поиска в Process Library нужного набрать требуемое значение в поисковой форме, расположенной справа и нажать «Search». Система выдаст необходимую информацию.

Шаг 4. Выделить требуемые значения мышью и нажать кнопку «Del» для их удаления.

Справка! Если необходимо выделить одновременно несколько блоков информации для удаления, нужно зажать клавиши «Shift» или «Ctrl» на клавиатуре, одновременно выбрав мышью удаляемые записи.

Шаг 5. Открыть ветвь до папки: HKEY_CURRENT_USERSOFTWAREMicrosoftWindowsCurrentVersionRun, и повторить необходимые действия.

Справка! Программы с общим доступом записывают сведения о себе в HKEY_LOCAL_MACHINE, а все остальные – в HKEY_CURRENT_USER.

Шаг 6. После завершения очистки выйти из редактора, нажав «Файл» («File») – «Выход» («Exit»).

Автоматическая очистка реестра

Если ручная очистка реестра не представляется возможной, можно использовать автоматический способ, например, с помощью программы CCleaner.

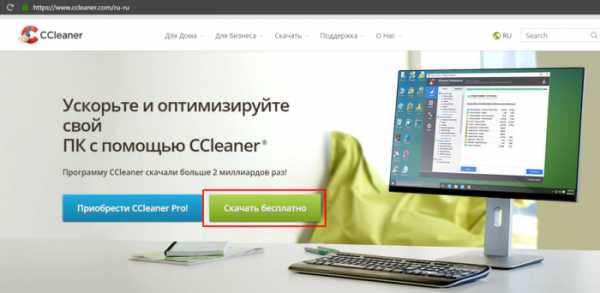

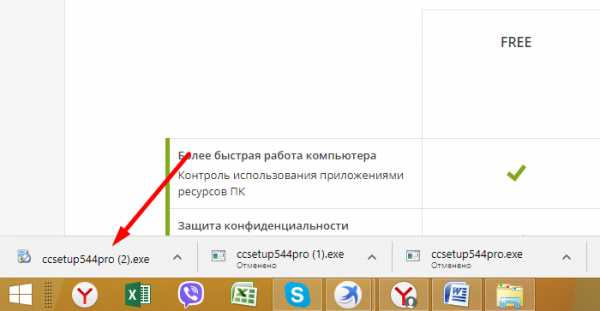

- Перейти на сайт https://www.ccleaner.com/ и нажать «Скачать бесплатно».

Устранение ошибок очистки реестра

Если в результате правки реестра возникли нарушения в работе ОС, можно воспользоваться копией реестра, восстановив его работу.

Шаг 1. Запустить редактор реестра приведенным выше способом. Кликнуть «Файл» («File») – «Импорт» («Impor»t).

Шаг 2. Откроется окно проводника, где необходимо найти созданную ранее резервную копию, выделить ее мышью и нажать «Открыть» («Open»).

Шаг 3. Дождаться, пока все необходимые файлы скопируются в реестр.

Восстановление данных при сбое ОС

Если после правки реестра система перестала загружаться, ее работу можно восстановить через компонент «Восстановление системы». Сведения, содержащиеся в реестре, наряду с остальными данными ОС, будут восстановлены на период создания выбранной точки сохранения (восстановления) данных.

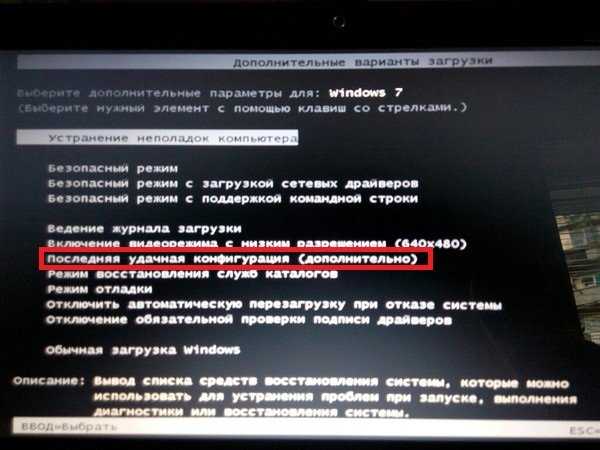

Для этого необходимо войти в режим «Устранение неполадок компьютера» (Windows 7).

Шаг 1. Нажимать кнопку F8 в момент начала загрузки ПК. Появится меню «Дополнительные варианты загрузки». Выбрать «Последняя удачная конфигурация (дополнительно)».

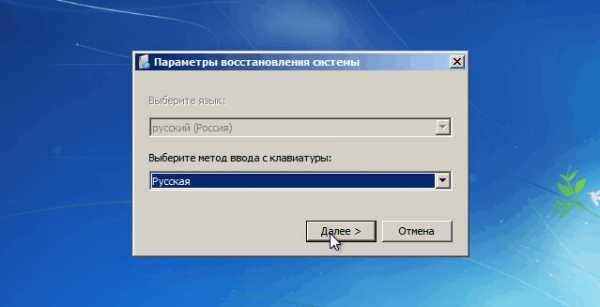

Шаг 2. Выбрать язык, кликнуть «Далее».

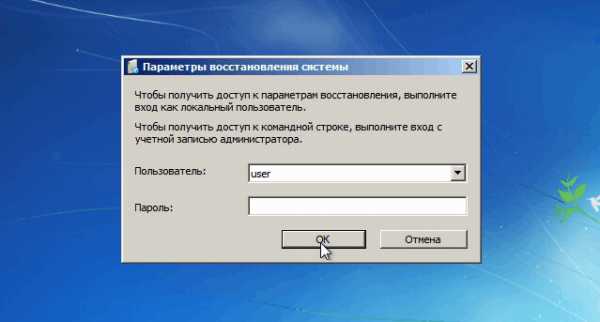

Шаг 3. Ввести имя пользователя (лучше Администратора) и (если есть), пароль, нажав «ОК».

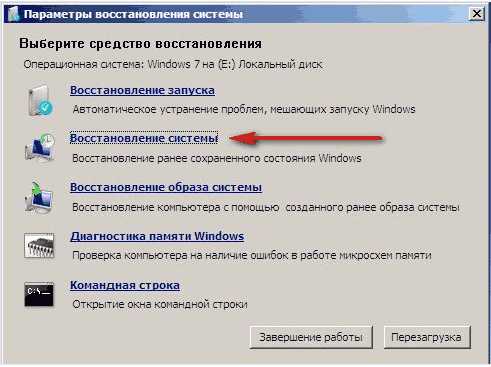

Шаг 4. Появится окно «Параметры восстановления системы», где нужно выбрать «Восстановление системы».

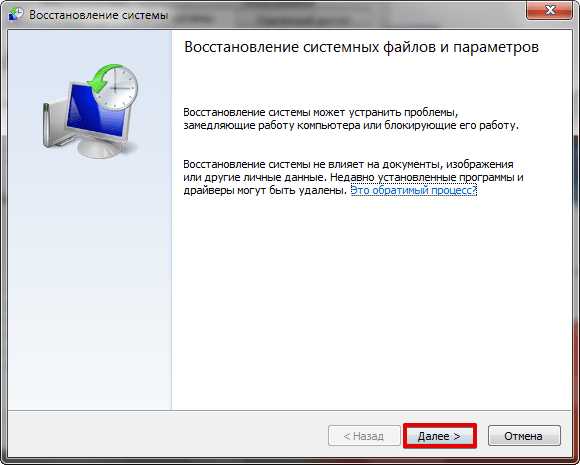

Шаг 5. При появлении следующего окна нажать «Далее».

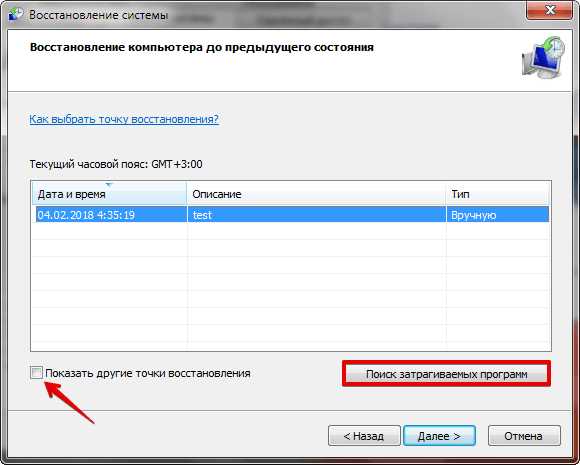

Шаг 6. Выбрать точку восстановления. В этом же окне можно выбрать другие точки восстановления и посмотреть список затрагиваемых при восстановлении программ. Нажать «Далее».

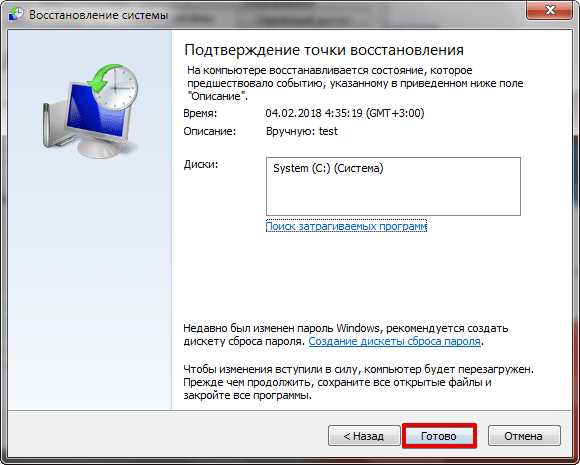

Шаг 7. Нажать «Готово».

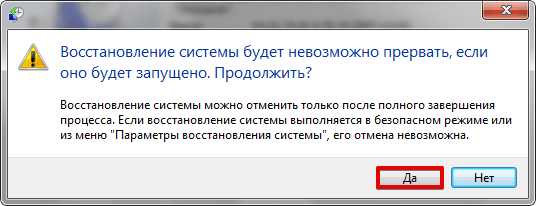

Шаг 8. Нажать «Да».

Компьютер автоматически перезагрузится, устранив неполадки.

Перед проводимыми изменениями реестра важно всего всегда создавать его копию. Если имеется неопределенность, лучше не удалять никаких данных вручную, а перед тем, как принять решение по удалению, можно поискать информацию об удаляемой записи в Интернет.

Видео — Как очистить реестр вручную

Понравилась статья?

Сохраните, чтобы не потерять!

Полезный блог для начинающих пользователей компьютера и не только..

Страницы

3/07/2019

Очистка "хвостов" программы в реестре, оставшихся после её удаления

Привет Всем читателям. Сегодня, в этой статье покажу Вам, как очистить реестр от "следов" удаленных программ. К примеру, после удаления приложения 360 Total Security в реестре остается несколько ключей, например, HKEY_LOCAL_MACHINE/SOFTWARE/360 Total Security

и папки с файлами типа C:Users/имя_пользователя/AppData/Local/360 Total Security, где значение имя_пользователя соответствует имени вашей учетной записи. Как видно из названий оставшихся ключей реестра и папок, поиск следует проводить не только по имени приложения , но и по названию компании, разработавшей программу.

Ручным способом это выполняется таким образом.

После удаления программы стандартным способом следует выполнить поиск оставшихся папок с файлами с помощью средств поиска. Как правило, существуют несколько определенных директорий, в которых могут располагаться папки и файлы различных программ (необходимо просматривать объекты, содержащие как название программы,

так и имя разработчика ):

C:Program Files;C:Program Files/Common Files;

C:Users/имя_пользователя/Application Data;

C:Users/имя_пользователя/Local Settings;

C:WindowsTemp.

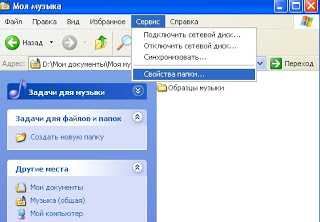

По умолчанию некоторые из перечисленных папок скрыты. Для доступа к ним следует

временно разрешить отображение скрытых и системных объектов.

Временно – потому что,после завершения процедуры удаления ненужных объектов

параметр скрытия системных объектов рекомендуется вновь активировать.

Так будет безопаснее.

1. Откройте любую папку в вашем компьютере.

2. Нажмите клавишу Alt на клавиатуре, чтобы отобразить строку меню в окне папки.

3. Выберите команду меню Сервис → Свойства папки (Параметры папок).

Откроется одноименное диалоговое окно.

4. Перейдите на вкладку Вид. Содержимое диалогового окна изменится.

На вкладке Вид диалогового окна Свойства папки можно изменить дополнительные параметры отображения содержимого папок.

5. В группе элементов управления Дополнительные параметры прокрутите ползунок вертикальной полосы прокрутки вниз, чтобы отобразить нужные элементы.

6. Сбросьте флажок Скрывать защищенные системные файлы (рекомендуется).

Отобразится диалоговое окно с предупреждением.

7. Нажмите кнопку Да, чтобы подтвердить действие.

8. Установите переключатель в положение: Показывать скрытые файлы, папки и диски

9. Нажмите кнопку OK. Диалоговое окно Свойства папки закроется, а

скрытые и системные объекты будут отображены.

После того, как выполните очистку компьютера, установите выше описанные элементы управления в положение по умолчанию

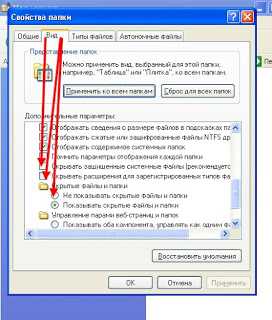

Чистка реестра

Чистка реестра вручную – требует терпения и внимания. Например, при поиске ключа реестра по определенному значению поиск прекращается при первом найденном совпадении

того,что мы ищем. Для продолжения поиска следует выбрать соответствующую команду меню: Правка – Найти далее или F3. А теперь, я покажу, как работать с редактором реестра, входящим в состав операционной системы Windows XP , хотя и на 7, 8, и 1 0 принцип очистки реестра тот же.

1. Нажмите кнопку Пуск, расположенную на панели задач.

2. В строке поиска, расположенной в нижней части главного меню, введите значение

regedit.

3. Щелкните мышью по кнопке ОК. Откроется окно программы Редактор реестра

4. Выберите команду меню Правка → Найти.

Откроется диалоговое окно Поиск.

Как и в случае с поиском папок и файлов, оставшихся при удалении приложения, так и

при поиске ключей в реестре следует использовать названия как приложения, так и разработчика. Так как, мы удаляем «хвосты» приложения 360 Total Security то..

5. В поле ввода Найти – укажите значение 360 Total Security

и нажмите кнопку Найти далее.

Окно Поиск закроется и начнется процесс поиска.

При нахождении нужного ключа или раздела – убедитесь, что собираетесь

удалить данные, относящиеся к удаленному приложению.

Удалить ключ или раздел можно выполнить двумя способами.

В одном случае значение выделяется щелчком мыши и нажимается клавиша – Delete на клавиатуре. В другом случае можно щелкнуть на значении правой кнопкой мыши и в появившемся контекстном меню выбрать пункт – Удалить.

В обоих случаях потребуется подтвердить свое намерение, нажав кнопку Да,

в появившемся диалоговом окне.

Как правило, программы размещают данные в разделах SOFTWARE

стандартных разделов

HKEY_CURRENT_USER (параметры текущей учетной записи ),

HKEY_LOCAL_MACHINE ( параметры данного компьютера)

Следует с особой осторожностью вносить изменения в реестр. Неправильные действия при

изменении реестра может серьезно навредить системе. Перед внесением изменений в реестр

желательно создать резервную копию реестра.

Продолжайте свои действия по очистке реестра от оставшихся ключей:

1. После удаления найденного ключа реестра – продолжите поиск, нажав клавишу F3.

2. Повторите поиск в реестре с ключевым словом 360 Total, пока не появится

окно "поиск в реестре завершен"

Как видите, процесс ручной очистки «следов» удаленных программ – занятие

очень утомительное и нужно набраться терпения, а главное внимания.

Как настроить Windows XP с помощью реестра читайте здесь

Как настроить быстродействие и скорость Windows читайте здесь

Надеюсь эти советы окажутся полезными для Вас.

Не забывайте периодически чистить реестр, особенно после удаления программ.

Рекомендую программу Wise Registry Cleaner , хорошо чистит, а главное безопасно

реестр и оптимизирует систему, в том числе и Интернет.

Автор: Alexander · Опубликовано Июль 12, 2017 · Обновлено Июль 28, 2017

Большинство проблем, с которыми сталкиваются пользователи ПК, может решить чистка реестра. Воздействие вредоносного ПО, медленная работа компьютера, спам-вирусы и пр. Справится со всеми этими «недугами» можно просто почистив реестр от мусора. Но как это сделать? Для начала необходимо понять, что такое реестр.

Реестр или же системное хранилище – одна из важнейших составляющих любой операционной системы. Без нее функционирование компьютера невозможно в принципе. Что из себя представляет реестр? По сути, это гигантская база данных, которая содержит все программные и аппаратные настройки ПК. Там хранятся данные о месторасположении файлов, программ и пр.

Как зайти в реестр?

Как открыть реестр в Windows 10 и других версиях этой ОС? Существует несколько способов сделать это.

Команда regedit

Простейший способ открыть реестр в Windows 7, 8, 10 – использовать встроенную утилиту под названием «Выполнить». Для ее вызова надо воспользоваться комбинацией клавиш Win + R. После появления нового окна необходимо ввести команду regedit и нажать клавишу Enter.

Поиск через «Пуск»

Как открыть реестр в Windows 7 или 10, если утилита «Выполнить» не запускается. В таком случае легче всего отыскать редактор системного хранилища через поиск.

Сначала необходимо открыть меню «Пуск». В появившейся вкладке есть небольшое поле поиска. Вводим туда имя программы, которую необходимо найти. В нашем случае это regedit. Нажимаем клавишу Enter, после чего операционная система покажет нам иконку утилиты. Чтобы открыть редактор реестра просто запускаем найденную программу.

Исполняемый файл

Редактор реестра имеет исполняемый файл, который расположен на системном диске. Сначала нужно зайти в «Компьютер». Для этого запускаем меню Пуск и выбираем соответствующий пункт. Затем заходим на диск С, после чего переходим в папку Windows. Там и располагается исполняемый файл, запустив который можно открыть редактор реестра Windows 10. Приложение называется regedit и выглядит следующим образом:

Ярлык

Вместо того чтобы искать исполняемый файл, можно создать его ярлык прямо на рабочем столе. Делается это следующим образом. Нажимаем ПКМ по пустой области рабочего стола, переводим курсор на пункт «Создать». В выпадающем списке нажимаем на «Ярлык».

Появится новое окно. Вводим туда название исполняемого файла (regedit). Нажимаем на кнопку «Далее».

Вписываем в поле имя для ярлыка, после чего нажимаем кнопку «Готово». На рабочем столе появится ярлык, через который можно войти в реестр.

Активацию редактора реестра в Windows можно привязать к комбинации горячих клавиш. Чтобы сделать этого необходимо нажать по нашему ярлыку ПКМ и нажать на выбрать «Свойства». Во вкладке «Ярлык» нажимам на поле, которое расположено напротив надписи «Быстрый вызов», после чего вводим желаемую комбинацию. Стоит подметить, что глобальные сочетания клавиш (к примеру, Ctrl + C) использовать нельзя.

Способы очистки

Для чего надо чистить реестр? Это может быть полезно если на компьютере завелись вирусы. Как правило, даже самые лучшие системы защиты не могут полностью убрать следы вредоносной программы. Какие-то файлы все равно остаются. Они способны снизить производительность компьютера, а то и вовсе повторно заразить вычислительную машину.

Но вредоносные программы – это не единственная причина проводить очистку реестра. Во время установки софта формируются временные файлы, которые далеко не всегда удаляются с компьютера. Ненужные данные могут попасть в реестр и при деинсталляции, если та была проведена некорректно. Таким образом мусорные файлы постепенно накапливаются и замедляют работу компьютера. Единственный способ исправить это – освободить системное хранилище данных.

Автоматическая чистка

Автоматическая чистка проводится с использованием специализированного программного обеспечения. На просторах Всемирной паутины существует множество программ, которые позволяют очистить реестр Windows 7. Среди чистильщиков можно выделить такие утилиты, как Wise Registry Cleaner, Eusing Free Reegistry Cleaner, Easy Cleaner и пр. Но мы воспользуемся программой под названием CCleaner. На это есть несколько причин:

- Надежность. CCleaner существует уже более 10 лет. За это время программа была отлажена до совершенства и теперь она не содержит багов.

- Простота. Утилита очень проста в плане эксплуатации. Полная чистка реестра Windows 10 проводится всего за пару нажатий.

- Лицензия. CCleaner распространяется по модели Freemium. А это значит, что получить лицензионную версию программы можно совершенно бесплатно.

- Локализация. Утилита является мультиязычной и поддерживает более 200 языков мира. Разумеется, в их число входит и русский.

Загрузить CCleaner можно на официальном сайте разработчика. Но как почистить реестр с помощью данной программы? Сначала нужно запустить чистильщик и перейти в раздел «Реестр». Затем надо нажать на кнопку «Поиск проблем», которая расположена внизу. Программа начнет искать ошибки и ненужные записи в реестре. Это займет определенное количество времени.

По завершении поиска CCleaner выдаст список файлов, которые подлежат удалению. Чтобы очистить реестр Windows 10 жмем на кнопку «Исправить выбранное». Утилита предложит сделать резервную копию. Лучше согласиться на эту процедуру. Копия понадобится, чтобы восстановить систему, если чистка реестра Windows 7 приведет к каким-то неожиданным последствиям.

Появится новое окно. Чтобы провести автоматическую очистку нажимаем на клавишу «Исправить отмеченные».

Ручная чистка

Очистка реестра Windows 7 вручную – задача не из простых. Чтобы не навредить компьютеру заниматься ей должен опытный пользователь. Для проведения чистки для начала нужно в него войти. О том, как зайти в реестр Windows 10 уже было рассказано выше.

Прежде чем выполнить очистку необходимо сделать резервную копию параметров. Для этого заходим в меню «Файл» и в выпадающей в кладке нажимаем пункт «Экспорт». Указываем желаемое имя и место, где будут храниться данные. Внизу отмечаем пункт «Весь реестр» и кликаем на кнопку «Сохранить».

Теперь можно переходить непосредственно к чистке реестра. Переходим в раздел HKEY_LOCAL_MACHINE и открываем SOFTWARE. Именно там хранятся все записи о приложениях. Чтобы удалить остатки программы необходимо нажать ПКМ на названии, после чего появится соответствующая вкладка.

Искать следы вредоносного софта довольно трудно. Чтобы облегчить задачу можно использовать встроенный поиск. Для вызова поискового меню надо нажать стандартную комбинацию клавиш Ctrl + F. В строку вводим название программы, после чего нажимаем на кнопку «Найти далее». Если по заданному запросу нам выдаст файл, то удаляем его и повторяем эту процедуру до тех пор, пока полностью не очистим реестр от мусора.

Вывод

Регулярная очистка реестра – важнейшая процедура, которая обеспечит вашему компьютеру долгие годы жизни. Её необходимо проводить хотя бы раз в месяц. Если у вас нет желания копаться в системном хранилище данных и самостоятельно выискивать ненужные файлы, то можете доверить эту рутину программам чистильщикам. Всего за пару минут они освободят регистр от мусорных данных.

Как из реестра удалить следы программы вручную в Windows 10 8 7

Если Вы удалили приложение (одно или несколько), воспользовавшись стандартным методом деинсталляции Windows, то в системе могли остаться упоминания о софте. Они занимают место на диске, снижают производительность ОС. Из данной инструкции узнаете, как из реестра удалить следы программы вручную, без сторонних оптимизаторов и "клинеров".

Полностью удаляем следы из реестра

В конце статьи сможете посмотреть видео с детальным разъяснением, если текстовое руководство покажется Вам слишком сложным и запутанным.

В идеале выполнять нижеописанную процедуру каждый раз после удаления ненужной программы. Так Вы потратите меньше времени. Или же раз в неделю уделяйте 5-10 минут очистке реестра от "хлама".

Почему оптимизаторы не помогают решить проблему? Перепробовав более десятка подобных утилит, с уверенностью можем заявить, что их эффективность далека от совершенства. Немало мусора пропускают, нередко чистят нужные файлы и записи реестра.

Лучше немножко поработать ручками и головой:

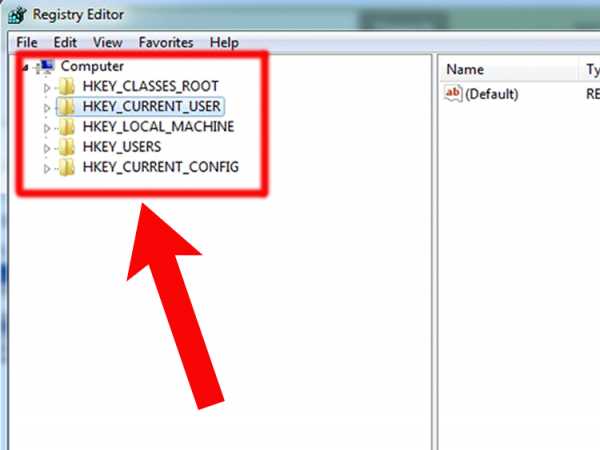

- Откройте редактор реестра, прописав запрос "regedit" в консоли "Выполнить" (вызывается комбинацией Win + R ) или поиске Windows:

- В открывшемся окне увидите несколько папок. Мы будем работать с двумя - CURRENT_USER и LOCAL_MACHINE:

- Внутри каждой из них находим каталог "SOFTWARE", содержащий перечень программного обеспечения - иногда указывается название приложения, но чаще - компания-разработчик. Следует заглянуть внутрь подпапки, чтобы увидеть софт:

- Перед внесением изменений настоятельно рекомендуем создать резервную копию реестра Windows. Для того идём в меню "Файл" - "Экспорт...". Указываем произвольное имя файла, место сохранения и ветку:

- Для восстановления из бекапа, достаточно запустить REG-файл и согласиться на внесение изменений в реестр. Теперь можете приступить к удалению следов - выделяем, нажимаем Del на клавиатуре или через контекстное меню:

Таким вот образом можно из реестра удалить все упоминания о программе. В конце процедуры перезагрузите компьютер.

Готово!

Видео

А вот инструкция, как удалять следы из файловой системы:

Полезный контент:

Как избавиться от остатков удаленных программ

Если на вашем компьютере часто устанавливаются и удаляются приложения, как это происходит у меня, то с очень высокой долей вероятности почти все удаленные программы оставили в системе свои рабочие файлы (настройки и прочие данные, необходимые для работы приложения). Так уж повелось, что множество разработчиков при удалении программ не брезгуют оставлять в системе «продукты жизнедеятельности» своих творений. Но как удалить оставшиеся «хвосты»? Решение этой проблемы подсказал Рич Робинсон, популярный американский ИТ-блоггер. Я испытал его на своей системе и убедился в невероятной эффективности. Пришло время поделиться им с вами.

Оглавление

Где хранятся остатки удаленных программ и как их удалить

Согласно требованиям Microsoft, рабочие файлы программ должны храниться в папках %appdata% и %localappdata% профиля пользователя Windows. Соответственно, искать остатки нужно именно там.

Можно запастись бутылочкой терпения, сесть и разобраться, какая папка к какому приложению относится. А можно сделать гораздо проще – создать новый профиль и перенести все рабочие файлы в него (документы, музыку, видео, фото). В конце остается лишь удалить старый профиль, а вместе с ним и все остатки от программ, которые были удалены ранее.

Это сэкономит значительное количество времени. Плюс ко всему, вы убережете себя от случайных ошибок, потому что система сама создаст профиль в нужном виде. Конечно же и удалит старый профиль правильно. Ваша задача – полностью перенести личные файлы из одного профиля в другой.

Через несколько дней в новом профиле оставят свои настройки только те программы, которые у вас уже установлены и которыми вы пользуетесь.

Удаление остатков

Создание новой учетной записи

Чтобы начать работу по зачистке остатков, нужно создать свежую учетную запись, которая не будет содержать никаких настроек. Для этого необходимо открыть «Панель управления» и выбрать в ней пункт «Учетные записи пользователей».

В появившемся окне кликните по ссылке «Управление другой учетной записью».

Откроется окно со списком доступных учетных записей. В нем необходимо нажать на ссылку «Создание учетной записи».

Задав имя для новой учетной записи, выбираем ее тип (Пользователь или Администратор) и нажимаем на кнопку «Сохранение учетной записи».

После этого список учетных записей пополнится на одну. Можно перейти к следующему шагу – переносу данных.

Перенос данных в новую учетную запись

Перед началом переноса личных данных необходимо переключиться в новую учетную запись. При переключении операционная система будет формировать новый профиль с нуля и поместит в него все базовые элементы.

Чтобы переключиться на новую учетную запись, кликните «Пуск» — стрелочка справа от «Завершение работы» — «Выйти из системы». В окне выбора пользователя нужно кликнуть по новой учетной записи.

Чтобы начать перенос данных между учетными записями, нужно открыть два окна проводника и поместить их рядом друг с другом. В левом окне открыть папку со старым профилем, а в правом папку с новым профилем. Старый и новый профили расположены на системном диске в папке «Пользователи». Промахнуться сложно.

Последовательно перенесите данные из личных папок из старого профиля в новый. Сначала «Документы», потом «Изображения, затем «Видео» и «Фотографии».

Если вы храните личные данные в других папках вне профиля пользователя, то переносить их не нужно.

Удаление старой учетной записи

Чтобы удалить старую учетную запись, необходимо еще раз удостовериться, что все данные были перенесены в новый профиль. После этого делаем следующее:

- Открываем «Панель управления» — «Учетные записи пользователей»

- Управление другой учетной записью

- Выбираем старую учетную запись

- Удаление учетной записи

В окне подтверждения нужно кликнуть по кнопке «Удалить файлы»

На этом процесс удаления остатков завершается. Теперь необходимо настроить новый профиль под себя и работать в прежнем режиме, но уже с чистой учетной записью.

На что следует обратить внимание

При использовании этого метода удаления остатков от удаленных программ следует обратить внимание на ряд особенностей, которые могут быть крайне важны.

- Некоторые программы (например, Dropbox) устанавливаются в папку %appdata% целиком, потому их придется переустановить заново.

- Настройки некоторых программ могут сброситься или сохранять данные в старый профиль. Потому рекомендуется проверить настройки и изменить пути, указав в них путь к новой учетной записи.

- После перехода на новую учетную запись может понадобиться дополнительная настройка переключения раскладки (если вы не используете стандартный вариант).

В остальном все работает в штатном режиме и дополнительных телодвижений не требуется.

Заключение

После всех манипуляций со своим компьютером мне удалось освободить более 20 Гб дискового пространства, чему я несказанно рад.

Также стоит отметить, что имеется еще папка All Users, в которой хранятся настройки приложений для всех пользователей (общая папка). Чтобы разобраться с данными в ней, пришлось садиться и перебирать все папки вручную, удаляя ненужные. Спасло то, что в моем случае их было совсем немного.

Аналогичным образом можно удалить остатки в других версиях Windows (XP-10).

Как удалить хвосты удаленных программ

В процессе инсталляции программ , как водится, на жестком диске компьютера создается отдельная папка, в основное меню помещается добавочный раздел, создается ярлык на рабочем столе, вносятся метаморфозы в системный реестр. При удалении этой программ ы ее деинсталлятор должен все перечисленное ликвидировать. Впрочем ему не неизменно получается сделать это в полном объеме, и в итоге в системном реестре и на жестком диске накапливаются неиспользуемые, но занимающие место и тормозящие работу компьютера остатки удаленных программ .

Инструкция

1. Раскройте основное меню операционной системы, если из него необходимо удалить раздел, оставшийся позже деинсталляции прикладной программ ы. Перейдите к этому разделу и кликните по нему правой кнопкой мыши. В вывалившемся контекстном меню выберите строку «Удалить», а на запрос подтверждения операции ответьте утвердительно – нажмите кнопку «Да».

2. Запустите файл-администратор, если надобно очистить грубый диск от непотребных файлов, оставшихся позже удаления программ ы. В ОС Windows это дозволено сделать нажатием сочетания клавиш Win и E. Перейдите в папку Program Files на системном диске – именно в ней по умолчанию прикладные программ ы размещают свои каталоги. Обнаружьте фолдер, наименование которого совпадает с наименованием удаленной программ ы, и кликните его один раз мышкой. Для удаления каталога со каждым его содержимым в корзину нажмите кнопку Delete, а для окончательного удаления (минуя корзину) используйте сочетание клавиш Shift + Delete.

3. Перейдите в папку с наименованием ProgramData – она помещена на том же ярусе иерархии каталогов, что и Program Files. В ней прикладные программ ы хранят временные файлы с используемыми в процессе работы данными. Как и в предыдущем шаге, обнаружьте и удалите папку, относящуюся к несуществующей программ е. Если в вашей версии операционной системы каталога ProgramData нет, то соответствующую папку с временными данными следует искать в каталоге с наименованием Application Data. Он помещается в фолдере, наименование которого соответствует вашей учетной записи (по умолчанию – Admin), а эта папка, в свою очередь, находится внутри каталога Documents and Settings системного диска.

4. Запустите редактор реестра Windows, если из него тоже требуется удалить неиспользуемые записи деинсталлированной программ ы. Это дозволено сделать нажатием сочетания клавиш Win + R с дальнейшим вводом команды regedit и нажатием клавиши Enter. Используйте жгучие клавиши Ctrl + F, дабы открыть диалог поиска, а после этого введите наименование удаленной программ ы либо его часть и нажмите кнопку «Обнаружить дальше». Когда редактор разыщет в реестре записи, относящиеся к волнующей вас программ е, перед их удалением непременно удостоверитесь, что это именно то, что требуется – операции отмены в редакторе реестра не предусмотрено.

5. Используйте для чистки реестра специализированные программ ы – они имеют функции поиска и удаления записей, которые не относятся ни к одной из установленных программ . Обнаружить такое приложение в интернете не составит труда – скажем, это может быть бесплатная версия программ ы Uniblue RegistryBooster (http://uniblue.com/ru/software/registrybooster).

Работа на компьютере и исключительно в сети полагает применение разных программ , как инструментов для достижения той либо другой цели. Некоторые из этих программ могут быть позднее удалены, но следы их все-таки остаются у вас в системе.

Вам понадобится

- Программы для чистки реестра

- Программы для чистки от временных файлов

- Программы для оптимизации системы

Инструкция

1. Логичнее каждого вначале пойти простым путем: через кнопку меню «Пуск» зайти в установку и удаление программ и исполнить удаление в штатном режиме.Если следы удаленной программ ы все-таки остались, взять специализированные программ ы, которые помогают чистить систему от непотребных логов, временных файлов и ветхих отчетов. Самые знаменитые и распространенные из них: Your Uninstaller, Auslogics BoostSpeed, Ccleaner, Regseeker. Устаревшие версии этих программ , как водится, распространяются даром либо условно-даром. Но множество программ , которые работают с новыми системами, требуют регистрации и оплаты, при этом дозволено уплатить сразу, через сеть.

2. Некоторые файлы могут не поддаваться удалению из-за блокировки: система при попытке их удаления непрерывно информирует, что файл не может быть удален, от того что задействован в системе. Случается так, что попытка удаления такого файла надолго “подвешивает” всю работу системы. В этом случае вам может подмогнуть программ а типа Unlocker. Она разблокирует файл и снимет с него значок «спрятанный» и «только для чтения», а после этого удалит его.

3. К сожалению, некоторые следы программ , исключительно триалов (условно-бесплатных), не вычищаются даже особыми средствами. Программы, исключительно рекламно-маркетингового нрава, даже будучи официально удаленными, дюже любят извещать о себе, об обновлениях, умолять отослать отчеты на сайт и так дальше. К тому же лишние логи занимают на диске довольно места. Дабы избавиться от этого мусора, доводится делать вручную. В первую очередь включите отображение спрятанных файлов.Для этого нужно предпочесть путь: Мой компьютер – Сервис – Качество папки – Вид – Показывать спрятанные файлы и папки – Ок”. Открыть в системе папку Documents and Settings. В ней находятся множество файлов профиля и настройки программ . Неукоснительно проверьте пaпки:C:Documents and Settingsваше_имя_в системеApplication DataC:Documents and Settings ваше_имя_в системе Local SettingsApplication Data

Обратите внимание!

На любой случай заранее просмотрите список подмеченного чистильщиком к удалению и удостоверитесь, что не сотрете чего-то необходимого вам, как бы списка интернет-адресов либо автозаполнения форм. Это может привести к тому, что браузер «позабудет» ваши пароли либо удалит журнал посещений.

Полезный совет

Перед использованием программы непременно сделайте бэкап системы. Будьте осмотрительны с файлами ключей.

Когда файл удаляется обыкновенным образом, он, как водится, помещается в корзину. При этом, пока последняя не будет очищена, он остается на жестком диске. Изредка обстоятельства требуют удалить файл, минуя корзину.

Инструкция

1. Дабы удалить файл, не помещая его в корзину, воспользуйтесь сочетанием клавиш Shift+Delete. Для этого выделите с поддержкой мыши либо клавиатуры файл, тот, что нужно удалить и нажмите данное сочетание клавиш. Взамен стандартного диалогового окна: «Вы подлинно хотите переместить данный файл в корзину?» – вы увидите другое окно: «Вы подлинно хотите невозвратно удалить данный файл?». Удостоверите свое желание нажатием кнопки «Да». Сейчас файл удален без помещения его в корзину.

2. Если вы хотите удалять файлы привычным методом, но, тем не менее, не помещать их в корзину, внесите метаморфозы в ее свойства. Для этого щелкните по пиктограмме корзины на рабочем столе правой кнопкой мыши и выберите меню «Свойства». Поставьте галочку вблизи пункта «Уничтожать файлы сразу позже удаления, не помещая их в корзину» и сбережете метаморфозы. Сейчас при удалении файлов при помощи кнопки Delete либо функции «Удалить», они не будут помещаться в корзину.

3. Помимо этого, существуют особые программы, разрешающие всецело удалять файлы с жесткого диска. При этом они не помещаются в корзину, а также исключается вероятность их дальнейшего поправления при помощи программ для поправления удаленных файлов. Данный итог достигается путем многократной перезаписи ячеек памяти, в которых размещался удаленный файл, по особым алгорифмам. Примерами таких программ могут служить Active ZDelete, Clean Disk Security, CCleaner и др.

Обратите внимание!

Удаление файлов без помещения их в корзину, бесспорно, является дюже комфортным. А неосуществимость их поправления представляет классный бонус в случае, если вы не хотите, дабы стороннее лицо сумело просмотреть удаленные вами файлы. Впрочем перед тем, как удалять файл невозвратно, ненужный раз подумайте о том, не пожалеете ли вы через некоторое время об этом.

Одной из причин происхождения сбоев в компьютере является следствие неправильного удаления программ с жесткого диска. Существует несколько несложных процедур, следуя которым дозволено избежать неугодных последствий.

Инструкция

1. Не удаляйте приложения способом переноса папки с диска в корзину. Такой способ удаления приемлем только в том случае, если вы устанавливали эту программу таким же методом – копированием папки с программой на жёсткий диск.

2. Если вы устанавливали приложение с подмогой особой программы установки (инсталлятора), то и удаляйте его с подмогой специальной программы удаления – деинсталлятора. Находится она в той же самой папке, что и само приложение. Обнаружьте в папке файл «uninstall.exe» либо «uninst.exe» и запустите его. Начнется процесс удаления. Следуйте пошагово инструкции, и программа сама всё сделает за вас.

3. Иной метод запуска программы-деинсталлятора – через меню “Пуск”: “Все программы – Наименование удаляемого приложения – Uninstall”.

4. Изредка попадаются такие приложения, которые не имеют в своем составе программы-деинсталлятора. В этом случае воспользуйтесь стандартной программой установки и удаления из состава самой операционной системы Windows. Откройте ее через меню “Пуск – Панель управления – Установка и удаление программ”.

5. В открывшемся окне выберите из списка программ нужную и нажмите кнопочку Удалить. Удостоверите, что подлинно хотите удалить выбранную программу и запустите процесс деинсталляции. Дальше вновь следуете инструкции.

6. Если по каким-то незнакомым для вас причинам вы не можете удалить то либо иное приложение, воспользуйтесь особыми деинсталляторами. Они результативно удаляют не только сами приложения, но и так называемые «хвосты» в реестре. Правда у этих программ есть ряд недостатков. Они требуют специальных познаний и навыков в их применении, почаще каждого интерфейс на английском языке, занимают много места, неправильное обращение с ними может не освободить, а напротив засорить грубый диск.

Видео по теме

Многие бесплатные программы, которые вы скачиваете из интернета, во время установки инсталлируют и «Яндекс.Браузер». Как водится, это непотребный балласт для операционной системы, тот, что может тормозить ее работу. Если вы не пользуетесь браузером от Яндекса, то его следует правильно удалить.

Вам понадобится

Инструкция

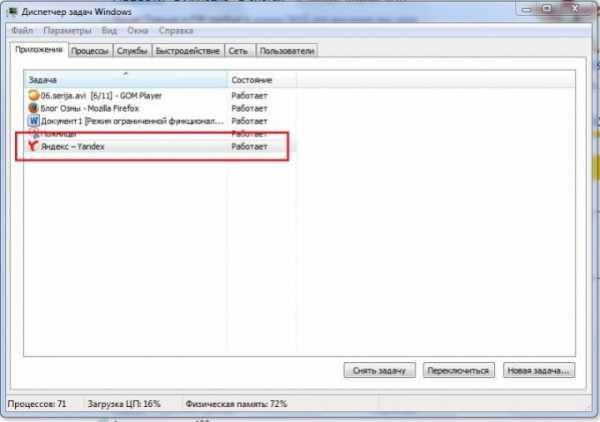

1. В операционной системе Windows невозможно удалить программу, если она запущена. Даже если вы закроете все окна «Яндекс.Браузера», все равно его энергичная копия может где-то висеть в системе. Дабы это найти, нажмите на панели задач правой кнопкой мыши и предпочтете пункт «Диспетчер задач». Эту функцию дозволено вызвать, нажав единовременно клавиши Ctrl+Alt+Del и предпочтя в предложенном списке «Запустить диспетчер задач».

2. Во вкладке «Приложения» обнаружьте строчку со значком «Яндекс.Браузера», выберите ее и нажмите кнопку внизу «Снять задачу».

3. Нажмите кнопку «Пуск», выберите пункт «Панель управления». Среди открывшихся значков обнаружьте «Программы и компоненты» и щелкните по нему 1 раз левой кнопкой мыши. Дождитесь, когда всецело загрузится список программ, которые установлены на вашем компьютере. Обнаружьте в списке Yandex и выделите эту строчку, кликнув по ней. После этого нажмите кнопку «Удалить».

4. Когда появится окошко «Удалить браузер Yandex», непременно поставьте галочку перед «Удалить все настройки браузера». Позже этого начнется деинсталляция программы. О ее окончании вы узнаете из открывшегося окна Internet Explorer со необычным грустным приведением и надписью «Яндекс.Браузер удалился».

5. Как и множество программ «Яндекс.Браузер» оставляет в вашей операционной системе «хвосты». Их тоже необходимо почистить. Для этого дозволено воспользоваться бесплатной утилитой CCleaner, которую требуется скачать в интернете.

6. Запустите программу CCleaner, выберите пункт «Реестр» и нажмите кнопку внизу «Поиск загвоздок». Дождитесь, пока утилита просканирует записи реестра в вашей операционной системе. По умолчанию наоборот всех «хвостов» от «Яндекс.Браузера» и других удаленных программ теснее стоят галочки.

7. Нажмите на кнопку «Поправить» в правом нижнем углу. Если программа спросит, сберегать ли ей резервные копии изменений, нажмите «Нет». Нажмите также кнопку «Поправить подмеченные», дождитесь заключения процесса, а после этого закройте программу. Перезагрузите компьютер. Сейчас вы можете быть верно уверены, что «Яндекс.Браузер» правильно и всецело удален из вашей операционной системы.

Полезный совет

С поддержкой программы CCleaner дозволено не только удалять «хвосты» программ, то есть чистить реестр, но и чистить кеши браузеров, а также руководить автозагрузкой.

Internet Explorer – веб-обозреватель, предуготовленный для просмотра интернет-страниц в сети. Как и все приложения на компьютере, Internet Explorer проходит через три основных стадии «жизни»: установка программы в систему, применение программы и ее удаление.

Основные методы удаления Internet Explorer в Windows 7

Чаще каждого Internet Explorer является стандартной программой Windows, которая устанавливается на компьютер совместно с системой. Удалить ее дозволено как механическим методом – с поддержкой особых программ, так и вручную.

Механический метод удаления

Есть два основных типа особых приложений, предуготовленных для удаления программ. К первому типу относятся типовые деинсталляторы Windows, ко второму – деинсталляторы, которые установил сам пользователь. Дабы воспользоваться первым типом приложений, войдите в меню «Пуск», «Все программы», «Internet Explorer» и нажмите удалить либо в некоторых случаях деинсталлировать. Появится окно, жмите «Дальше» вплотную до происхождения прогресс-бара, тот, что свидетельствует о начале процедуры удаления. Примерно такой же алгорифм дозволено применять, если удалять браузер через «Панель управления». Войдите в панель, щелкните по иконке «Программы и компоненты». Откроется окно с перечнем программ, установленных на компьютере. Из них выберите «Internet Explorer», жмите удалить. Как и в предыдущем случае в правом нижнем углу клик мышкой по «Дальше» и обозреватель удалится. Перед тем как воспользоваться вторым типом деинсталляторов, установите один из них на ПК. Позже установки, перезагрузите девайс и откройте приложение. Оно выдаст все программы, которые устанавливались пользователем. Из них предпочтете, соответственно, «Internet Explorer» и щелкните «Деинсталлировать». Плюсом такой программы является то, что она не легко стирает приложение с компьютера, но и подчищает так называемые «хвосты» в реестре. От удаленного приложения не останется ни следа, как словно его и не устанавливали. Это, разумеется, одобрительно влияет на систему. Поменьше вероятности происхождения ошибок. Основной недочет – в основном все эти программы требую вступления лицензионного ключа и многие на английском языке. Если с языком хоть как то дозволено будет разобраться, то поиск бесплатного ключа в интернете – задачка трудоемкая, а его неимение вполовину уменьшает рабочий потенциал программы, либо просто делает ее неработоспособной.

Ручной метод удаления

Вручную веб-браузер дозволено удалить через «Мой компьютер» либо файловый администратор. Дабы удалить через «Мой компьютер», откройте папку, зайдите на диск (C:), дальше в «Program Files», обнаружьте папку с наименованием «Internet Explorer», выделите и зажмите комбинацию клавиш shift+delete. Удаление через файловый администратор включает в себя те же этапы, что и предшествующий метод, примитивно визуально это выглядит немножко напротив.

В процессе работы с персональным компьютером многие часто применяются программы-однодневки. Присутствие сторонних утилит может крепко замедлить продуктивность ПК и операционной системы.

Вам понадобится

Инструкция

1. Эксперты рекомендуют избавляться от приложений, которые не применяются в повседневной работе. Это не только ускоряет работу с жестким диском, но и облегчает задачи центрального процессора. Вначале воспользуйтесь стандартными функциями удаления программного обеспечения.

2. Включите компьютер с установленной операционной системой Windows Vista. Нажмите клавишу Win и дождитесь открытия меню «Пуск». Выберите меню «Панель управления». Откройте подменю «Программы».

3. Перейдите по ссылке «Удаление программ». Подождите, пока будет сделан список доступных приложений. Обнаружьте непотребную утилиту. Выделите ее наименование левой кнопкой мыши. Нажмите кнопку «Удалить/Изменить».

4. Дождитесь запуска файла uninstall.exe. Следуйте пошаговому меню для полного удаления компонентов утилиты. Снимите галочку с пункта «Сберегать пользовательские настройки», если не хотите оставлять «хвосты» программы на жестком диске. Аналогичным образом удалите другие приложения.

5. Для полновесного избавления от некоторых программ нужно применять дополнительное ПО. Скачайте и установите утилиту CCleaner. Запустите эту программу .

6. Откройте меню «Сервис» и выберите пункт «Удаление программ». Выделите непотребную утилиту и нажмите кнопку «Деинсталляция». Если позже выполнения указанных действия программа все еще отображается в списке, нажмите кнопку «Удалить».

7. Сейчас откройте меню «Реестр» и нажмите кнопку «Поиск загвоздок». Данная процедура нужна для исправления ложных ключей, присутствие которых замедляет работу компьютера. Позже подготовки списка ошибок нажмите кнопку «Поправить».

8. Отмените создание резервной копии, нажав кнопку «Нет». Выберите пункт «Поправить подмеченные». Перезагрузите компьютер позже выполнения описанных операций.

Сброс USB-накопителя с помощью Windows

Чтобы удалить Tails с USB-накопителя и использовать его для чего-нибудь еще, необходимо: сбросить его.

Содержимое USB-накопителя будет потеряно во время операции, но злоумышленник все еще может определить, что Tails был установлен на этот USB-накопитель, используя методы восстановления данных, если вы надежно очистите все доступное дисковое пространство потом.

Следующие инструкции не работают в Windows XP.

Версия Diskpart в Windows XP не содержит съемных дисков.

Вы можете перезаписать любой жесткий диск компьютера.

Если в какой-то момент вы не уверены в номере диска, прекратите работу.

-

Убедитесь, что USB-накопитель, который вы хотите сбросить, отключен.

-

Нажмите кнопку «Пуск» и выберите, чтобы открыть командную строку,

Дополнительная справка о том, как запустить команду Подсказка

-

Выполните команду diskpart, чтобы запустить Diskpart.

-

Выполните команду list disk, чтобы получить информация о каждом диске в компьютере.

Например:

Diskpart> список дисков Диск ### Статус Размер Free Dyn Gpt -------- ---------- ------- ------- --- --- Диск 0 Онлайн 80 ГБ 0 B -

Подключите USB-накопитель, для которого нужно выполнить сброс. Снова запустите команду list disk.

В списке появится новый диск, соответствующий этому USB-накопителю.

Например:

Diskpart> список дисков Диск ### Статус Размер Free Dyn Gpt -------- ---------- ------- ------- --- --- Диск 0 Онлайн 80 ГБ 0 B Диск 1 Онлайн 8 ГБ 0 BУбедитесь, что его размер соответствует размеру USB-накопителя, который вы хотите сброс.Запишите номер диска, присвоенный Diskpart USB-накопителю.

-

Чтобы выбрать USB-накопитель, выполните следующую команду: select disk = number. Заменить номер на номер диска USB-накопитель, который вы хотите сбросить.

-

Выполните команду очистки, чтобы удалить таблица разделов с USB-накопителя.

-

Выполните команду convert mbr для создать новую таблицу разделов на USB-накопителе.

-

Выполнить создание первичного раздела команда для создания нового основного раздела на USB-накопителе.

См. Документацию Diskpart службы поддержки Microsoft.

.Tails - Предупреждения и ограничения

Несмотря на то, что мы делаем все возможное, чтобы предложить вам хорошие инструменты для защиты ваших конфиденциальность при использовании компьютера, нет волшебного или идеального решения для таких сложная проблема . Хорошее понимание ограничений таких инструментов является важным шаг, чтобы, во-первых, решить, подходит ли вам Tails, а во-вторых, извлеките из этого пользу.

Если компьютер был взломан кем-то, имеющим физический доступ к нему и кто установил ненадежное оборудование (например, keylogger), тогда использование Tails может быть небезопасным.

При запуске вашего компьютера на Tails его нельзя скомпрометировать вирусом в обычном режиме. система, но:

-

Tails следует устанавливать из доверенной системы. В противном случае это могло бы быть поврежденным во время установки.

-

Подключение USB-накопителя Tails к скомпрометированная операционная система может повредить вашу установку Tails, и разрушить защиту, которую обеспечивает Tails. Используйте только свой USB-накопитель Tails для запуска Tails.

См. Соответствующий FAQ.

Tails также не может защитить себя от атак через BIOS или другая встроенная программа, встроенная в компьютер. Эти не управляется и не предоставляется операционной системой напрямую, и никакая операционная система не может защитить от такие атаки.

См., Например, эту атаку на BIOS LegbaCore.

Tor предназначен для сокрытия вашего местоположения, а не для шифрования вашего общения.

Вместо прямого маршрута от источника к месту назначения связь используя сеть Tor, выберите случайный путь через несколько реле Tor, которые замести следы.Таким образом, ни один наблюдатель ни в одной точке не может сказать, где данные пришел или куда он идет.

Последнее реле в этой цепи, называемое выходным узлом, - это то, которое устанавливает фактическое соединение с целевым сервером. Поскольку Tor этого не делает, и по замыслу не может шифровать трафик между выходным узлом и целевой сервер, любой выходной узел может захватить любой трафик проходя через него . См. FAQ по Tor: Могут ли узлы выхода подслушивать коммуникации ?.

Например, в 2007 году исследователь безопасности перехватил тысячи частных электронные сообщения, отправленные иностранными посольствами и правозащитными группами в world, отслеживая соединения, исходящие из выходного узла, который он запускал. См. Wired: мошеннические узлы превращают анонимайзер Tor в подслушивающего устройства Рай.

Для защиты от подобных атак следует использовать сквозное шифрование.

Tails включает множество инструментов, которые помогут вам использовать надежное шифрование. при просмотр, отправка электронной почты или чат, как представлено на нашем сайте страница.

Ваш интернет-провайдер (ISP) или администратор локальной сети видно, что вы подключаетесь к реле Tor, а не к обычному веб-серверу для пример. Использование мостов Tor в определенных условия могут помочь вам скрыть факт что вы используете Tor.

Целевой сервер, с которым вы связываетесь через Tor , может знать, общение исходит от узла выхода Tor путем консультации с публичным доступный список выходных узлов, которые могут связаться с ним.Например, используя Tor Инструмент массового выхода из Проект Tor.

Таким образом, использование Tails не делает вас похожим на любого случайного пользователя Интернета. Анонимность, обеспечиваемая Tor и Tails, работает, пытаясь сделать все пользователи выглядят одинаково, поэтому невозможно определить, кто есть кто среди них.

См. Также Могу ли я скрыть факт использования Tails?

Атака «злоумышленник посередине» (MitM) - это форма активного подслушивания, при которой злоумышленник устанавливает независимые соединения с жертвами и передает сообщения между ними, заставляя их поверить, что они разговаривают напрямую друг с другом через частное соединение, когда на самом деле весь разговор контролируется злоумышленник.

При использовании Tor между выходами все еще могут происходить атаки типа «злоумышленник посередине». узел и целевой сервер. Сам выходной узел также может действовать как человек посередине. Пример такой атаки см. В MW-Blog: TOR exit-node. делает MITM атаки.

Опять же, чтобы защитить себя от таких атак, вы должны использовать сквозной encryption и при этом уделяя особое внимание проверке сервера подлинность.

Обычно это делается автоматически с помощью SSL-сертификатов, проверенных вашим браузер против заданного набора признанных центров сертификации).Если вы получили сообщение об исключении безопасности, подобное этому, вы можете стать жертвой атака "злоумышленник посередине" и не должна обходить предупреждение, если у вас нет другого надежный способ проверки отпечатка пальца сертификата с людьми, работающими сервис.

Но, кроме того, модель доверия центров сертификации в Интернете подвержен различным методам компрометации.

Например, 15 марта 2011 г. Comodo, один из основных центров сертификации SSL, сообщил, что учетная запись пользователя с аффилированным органом регистрации были скомпрометированы.Затем он был использован для создания новой учетной записи пользователя, которая отправила девять запросов на подпись сертификатов для семь доменов: mail.google.com, login.live.com, www.google.com, login.yahoo.com (три сертификата), login.skype.com, addons.mozilla.org и глобальный опекун. См. Comodo: The Recent RA Компромисс.

Позже, в 2011 году, DigiNotar, голландская компания, производящая сертификаты SSL, выпустила неправильно. сертификаты злоумышленнику или сторонам. Позже выяснилось, что очевидно, они были скомпрометированы за несколько месяцев до этого, возможно, еще в мае 2009 года, или даже раньше.Мошеннические сертификаты были выпущены для таких доменов, как google.com, mozilla.org, torproject.org, login.yahoo.com и многие другие. Увидеть Тор Проект: крах DigiNotar и что вам следует делать Это.

Это по-прежнему оставляет возможность атаки «злоумышленник посередине», даже если ваш браузер доверяет HTTPS-соединению.

С одной стороны, обеспечивая анонимность, Tor затрудняет выполнение Атака «человек посередине» нацелена на одного конкретного человека с благословения поддельного SSL-сертификата.Но с другой стороны, Tor упрощает жизнь людям. или организации, использующие узлы выхода для выполнения крупномасштабных попыток MitM, или атаки, направленные на конкретный сервер , и особенно среди его пользователей кто пользуется Tor.

Цитируется из Википедии: Атака «человек посередине», Википедия: Comodo Group # Взлом сертификатов и Tor Проект: обнаружение компрометации центра сертификации и веб-браузера сговор.

Tor разработан для связи с малой задержкой: время для запроса перейти с вашего компьютера на целевой сервер и обратно, как правило, менее 1 секунды.Такая низкая задержка позволяет использовать Tor для просмотр веб-страниц и обмен мгновенными сообщениями.

Вследствие того, что Tor был разработан для связи с малой задержкой, злоумышленник теоретически может соотнести время и форму трафика вход и выход из сети Tor в деанонимизировать пользователей Tor. Такие атаки называются атаками сквозной корреляции , потому что они требуют одновременного наблюдения за обоими концами цепи Tor.

Например, интернет-провайдер и веб-сайт потенциально могут сотрудничать деанонимизировать пользователя Tor, наблюдая, что тот же конкретный сетевой трафик шаблон попадает в сеть Tor у провайдера, а затем достигает сайт вскоре после этого.

Сквозные корреляционные атаки были изучены во многих исследовательских работах. но нам не известно о каком-либо фактическом использовании для деанонимизации пользователей Tor. В прошлом правоохранительные органы предпочитали эксплуатировать уязвимости в Tor Browser и Tails для деанонимизации пользователей вместо выполнение атак со сквозной корреляцией.

Tails защищает от такого ПО лучше, чем Tor Browser уязвимости, но не защищает лучше от сквозной корреляции атаки.

См. Также:

Документы, которые вы можете сохранить на устройствах хранения, не зашифрованы по умолчанию, за исключением постоянного хранилища, которое полностью зашифровано. Но Tails предоставляет вам инструменты для шифрования ваших документов, такие как GnuPG, или зашифруйте свои устройства хранения, например LUKS.

Также вероятно, что файлы, которые вы можете создать, будут содержать доказательства того, что они были созданы с помощью Tails.

Если вам нужен доступ к локальным жестким дискам компьютера, который вы используете, осознавая, что вы можете оставить следы своей деятельности с хвостом на нем.

Многие форматы файлов хранят скрытые данные или метаданные внутри файлов. слово обработка или файлы PDF могут хранить имя автора, дату и время создание файла, а иногда и части истории редактирования файл, в зависимости от формата файла и используемого программного обеспечения.

Обратите внимание, что тема: а также остальные строки заголовка вашего Зашифрованные сообщения электронной почты OpenPGP не шифруются. Это не ошибка Tails или протокол OpenPGP; это связано с обратной совместимостью с исходным протоколом SMTP.к сожалению нет Стандарт RFC еще существует для шифрования Subject: line.

Форматы файлов изображений, такие как TIFF или JPEG, вероятно, выигрывают за большинство скрытых данных. Эти файлы, созданные цифровыми камерами или мобильными телефонами, содержат метаданные. формат EXIF, который может включать дату, время и иногда GPS координаты, когда был сделан снимок, марка и серийный номер сделанного устройства это, а также эскиз исходного изображения. Программное обеспечение для обработки изображений имеет тенденцию чтобы эти метаданные оставались нетронутыми.В Интернете полно обрезанных или размытых изображений в на прилагаемом эскизе EXIF по-прежнему отображается исходное изображение.

Tails не очищает метаданные ваших файлов за вас . Еще. Тем не менее это в Цель дизайна Tails помочь вам в этом. Например, в Tails уже есть набор инструментов анонимизации метаданных.

Например, не используйте один и тот же сеанс Tails для проверки рабочей электронной почты и анонимно опубликовать документ. То есть, если вы не согласны с тем, что противник может соотносить эти задачи.

Противники могут связывать различные задачи, выполняемые в сеансе Tails, по:

Торцевые цепи

Tails и браузер Tor естественным образом подключаются к разным веб-сайтам через разные каналы в сети Tor. Но если вы подключаетесь к одному и тому же веб-сайту несколько раз за один сеанс, например, вход в две учетные записи на одном сайте социальной сети, Tails и браузер Tor использовать ту же схему, и все действия на этом веб-сайте могут быть связаны злоумышленником.

Чтобы убедиться, что вы используете новые каналы Tor для Интернет-трафика:

- , если вы просто используете браузер Tor, вы можете щелкнуть его кнопку New Identity , чтобы создать новую схему, или

- , если вы используете несколько программ для подключения к Интернету, вы можете перезапустить Tails.

Постоянное хранилище

Вы можете запретить связывание информации постоянного хранилища к другим действиям, переключаясь между несколькими USB-накопителями, на которых работает Tails. Таким образом, постоянное хранилище, скажем, вашей электронной почты активиста в Thunderbird может храниться отдельно. от использования Tails в работе.

Мы также рекомендуем этот шаг, если вы беспокоитесь о кто-то получает физический доступ к вашему компьютеру или USB-накопителям, или если вам нужно использовать Tails на небезопасном или общедоступном компьютере (хотя? Tails не может защитить от взломанного оборудования).

Подробнее о том, как Tor сохраняет или не сохраняет анонимность, см. Документацию Tor Project.

Tor позволяет вам оставаться анонимным в сети; Tails позволяет не оставлять следов на компьютер, который вы используете. Но опять же, ни то, ни другое не являются магическими заклинаниями для компьютера. безопасность .

Если вы используете слабые пароли, их можно будет угадать с помощью атак грубой силы с помощью или без хвостов точно так же. Чтобы узнать, слабые ли ваши пароли, и научиться хорошо Как создать лучший пароль, вы можете прочитать в Википедии: Слабые пароли.

Tails, а также все программное обеспечение, которое оно включает, постоянно развиваются. и может содержать ошибки программирования или дыры в безопасности.

.Tails Linux (дистрибутив Tor Linux)

На секунду подумайте, что вы ШПИОН. Просто пример.

Чтобы хорошо выполнять свою работу, вы хотите, чтобы шпионил за другими компьютерами или сетями максимально анонимно. Или, может быть, вы не шпион, но все же хотите получить безопасный доступ в Интернет, не рискуя. Итак, как этого добиться?

Если вы пользователь Linux, это может быть очень просто. Tails Linux - лучшее решение для обеспечения безопасности в любом месте в Интернете.

Что такое Tails Linux?

В предложении Tails Linux - это анонимная операционная система . Это безопасная операционная система на основе Linux, которая позволяет вам получать доступ к Интернету из любой точки мира без какого-либо отслеживания. Он также шифрует ваши данные, например Files, Emails, IM (Instant Messaging) , с помощью Cryptographic Tools . С другой стороны, никто не сможет отследить вас в Интернете. Потому что он удаляет все ваши Footprint после использования компьютера / Интернета.

Вы будете поражены тем, что Эдвард Сноуден использовал Tails из-за его безопасности и удобства использования.

Tails Linux Краткий обзор

| Logo | На основе архитектуры | Среда рабочего стола | Менеджер пакетов | |

|---|---|---|---|---|

| Debian | x86 | GNOME | .deb |

Особенности Tails Linux

Разблокировать Интернет: Это одна из самых популярных функций. Tails дает вам доступ в Интернет из любой точки мира. Благодаря встроенному веб-браузеру ‘TOR’ вы можете получить доступ к любому веб-сайту, который захотите. Если какой-либо веб-сайт заблокирован вашей страной или IP-адресом, вы можете легко получить к нему доступ. Вы также можете легко просматривать dark / deep web .

Везде анонимный: Если вы пользуетесь Интернетом из Tails , никто не сможет понять, кто вы. Он автоматически скроет ваш IP и подделает ваш MAC-адрес.С другой стороны, при доступе к Интернету он будет подключаться через сеть TOR . Так что отследить вас нет никакой возможности.

Встроенные средства шифрования: Если вы хотите зашифровать свои данные, файлы, изображения, видео или любые другие документы, Tails может дать вам лучшее решение. Он поставляется с набором инструментов шифрования, таких как LUKS (Linux Unified Key Setup), GnuPG (GNU Privacy Guard) и т. Д. Эти приложения могут легко шифровать ваши файлы.Вы также можете зашифровать свое устройство хранения с помощью дисков GNOME.

Предустановленный Adblocker: Tails поставляется с предустановленным Adblocker . Таким образом, вам не нужно устанавливать какое-либо приложение или расширение Adblocker (Adguard, Adblock Plus и т. Д.) В свой веб-браузер.

Leave No Trace: Поскольку Tails является независимой и переносимой операционной системой, она не зависит от какой-либо операционной системы, установленной на компьютере. Это означает, что вы можете легко использовать его на своем персональном компьютере, ноутбуке или даже в компьютере в интернет-кафе.Когда вы выключаете компьютер, Tails автоматически удаляет все следы с компьютера. Потому что это специально сделано для того, чтобы не зависеть от жесткого диска компьютера. Единственное место для хранения, используемое Tails, в ОЗУ, которое автоматически стирается при выключении компьютера. Итак, никто не сможет вас отследить.

Операционная система с мгновенным запуском : Хотя Tails является анонимной операционной системой, она поставляется с некоторыми настольными приложениями, которые делают ее мгновенным решением для настольных компьютеров.Вы можете легко использовать Libre Office, GIMP, Inscape, Scribus, Audacity и PiTiVi после подключения Tails Pendrive.

Сравнение Tails и других

В Интернете доступны различные Anonymous OS . Tails является одним из них. В этой части я покажу вам, почему Tails отличается от других. Я добавил сравнительную таблицу, которая даст вам четкое представление.

Обзор

| Имя ОС | На основе | Рейтинг Distrowatch | Архитектура |

|---|---|---|---|

| Хвосты Linux | Debian | 25 | x86 |

| Backbox Linux | Ubuntu (LTS) | 57 | x86 / 64 |

| JonDo Linux | Debian | Нет в списке | x86 |

| Parrot OS | Debian | 126 | x86 / 64 |

| Ipredia OS | Fedora | Нет в списке | x86 |

Удобство использования

| Имя ОС | Среда рабочего стола | Системные требования | Переносимость |

|---|---|---|---|

| Хвосты Linux | GNOME | Низкий | Да |

| Backbox Linux | 900 49 XFCEСредний | Нет | |

| JonDo Linux | XFCE | Низкий | Да |

| Parrot OS | MATE | Средний | Нет |

| Ipredia OS | GNOME | Низкий | Да |

Предустановленные приложения

| Имя ОС | Интернет-браузер | Электронная почта | Шифрование | Special | |||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| Tails Linux | TOR | Icedove | LUKS, GnuPG | Electrum | |||||||

| Backbox Linux | TOR | Mozilla Thunderbird | LUKS | Инструменты тестирования на проникновение | |||||||

| JonDo Linux | TOR | Icedove | N / A | N / A | N / A | N / A | Parrot OS | НЕТ 9005 0 | Icedove | Zulu Crupt | Инструменты тестирования на проникновение |

| Ipredia OS | Mozilla Firefox | Susimail | Н / Д | Анонимный Bittorrent |

Системные требования Tails Linux (из официального источника)

- Оперативная память 1 ГБ или более (рекомендуется 2 ГБ)

- 1.Процессор 5 ГГц или более, Intel / AMD

- Флешка или USB-накопитель 4 ГБ или DVD-RW для Live Medium

- Графическая карта с минимальным разрешением 800 × 600 (рекомендуется 1024 × 600 или лучше)

- Проводное или беспроводное подключение к Интернету

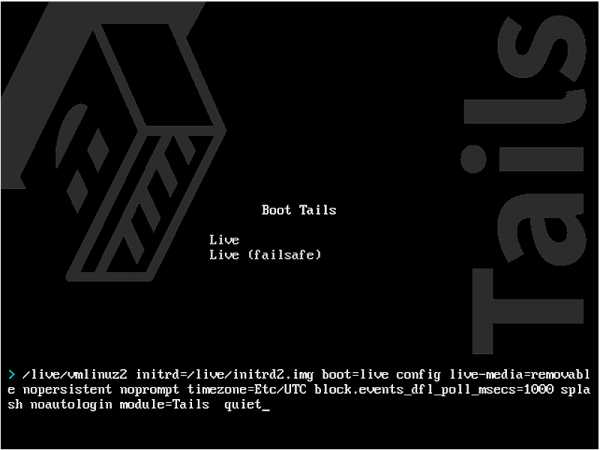

Работает Tails Linux через USB

Запуск Tails через USB - простая задача. Прежде всего, вам необходимо подготовить USB-накопитель (флешку, карту памяти или портативный жесткий диск), который может загружать Tails . Вы можете использовать универсальный установщик USB (Windows) или Unetbootin (Linux и Mac) для создания загрузочного USB-накопителя.Или вы можете следовать этому руководству The Ultimate Guide On Dual Boot Linux with Windows 10.